Como investir em segurança cibernética hoje protege sua empresa, seu pessoal e a cadeia de suprimentos de alimentos amanhã.

Prevenção ou pagamento: a economia do ransomware

05 dez. 2025

Os ataques de ransomware já não são uma ameaça distante; são uma realidade diária. Com empresas em todas as etapas da cadeia de abastecimento alimentar reféns de grupos invisíveis. Em menos de dez minutos, um ataque de ransomware pode paralisar uma linha de processamento, custando centenas de milhares em perda de produção.

O risco de ataques de resgate às empresas não é novidade, o que mudou foi a velocidade com que ele pode se infiltrar em um sistema digital e causar danos. O que há pouco tempo levava dias para ser realizado, agora acontece em horas, com ferramentas de inteligência artificial avançadas acelerando ainda mais a capacidade de ataque.

Para os processadores de alimentos, não são mais apenas os dados que precisam ser protegidos. Os ransomwares modernos podem interromper linhas de produção, atrapalhar cadeias de suprimentos e ameaçar a segurança alimentar. Não se trata mais de saber se sua empresa será alvo de um ataque, mas sim de como você estará preparado quando isso acontecer.

A boa notícia é que você não precisa abrir mão das vantagens dos sistemas digitais que impulsionam a eficiência e a competitividade. Você só precisa entender os riscos e investir em proteção.

Entendendo o inimigo. O que é ransomware?

Em termos simples, ransomware é um software malicioso que bloqueia os sistemas e os dados do seu computador. Os criminosos (hackers) exigem então um pagamento – geralmente em criptomoeda – para restaurar o acesso. Mas a extorsão moderna vai além da criptografia. Os invasores de hoje podem:

- Venda dados roubados na dark web

- Ameaçar fornecedores ou clientes usando dados exfiltrados

- Interromper serviços online

- Vazar informações confidenciais para manipular os preços das ações

Essas táticas evoluem rapidamente, muitas vezes impulsionadas pela IA, tornando essencial compreender não apenas o que é ransomware, mas também como ele opera como um negócio, visando vulnerabilidades para obter o máximo impacto.

Como se desenrolam os ataques modernos

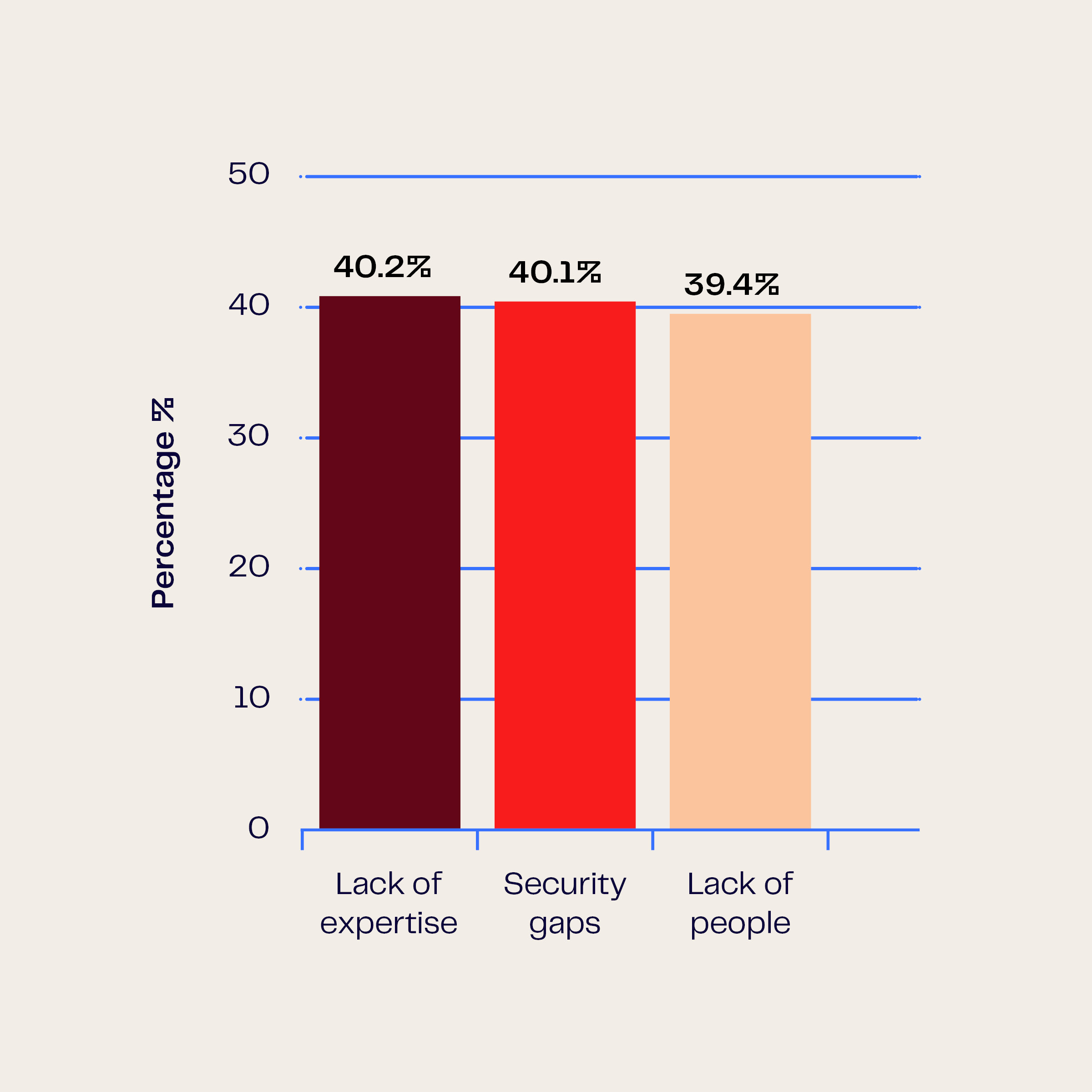

Hoje, os ataques de ransomware funcionam como um negócio sofisticado. As organizações criminosas visam deliberadamente as vítimas usando um manual detalhado e comprovado para maximizar os danos e os lucros. De acordo com o relatório Sophos State of Ransomware 2025, que entrevistou 3.400 empresas em 17 países, os fatores mais comuns — muitas vezes em combinação — que levam a ataques bem-sucedidos são:

- Falta de conhecimento especializado (40,2 %)

- Lacunas de segurança desconhecidas (40,1 %)

- Falta de pessoal/capacidade (39,4 %)

A linha do tempo do ataque

Quando o invisível se torna visível

Pode haver vários fatores que levam determinadas empresas a serem alvo de ataques de ransomware, sendo os mais comuns: ganho financeiro, valor dos dados e perturbação — política ou infraestrutural. À primeira vista, isso parece indicar que as grandes empresas correm mais riscos, mas as pequenas e médias empresas estão cada vez mais sendo vítimas de ataques devido a defesas de segurança mais fracas. Elas podem oferecer ganhos financeiros menores, mas, se os sistemas de segurança forem fracos, também exigem um investimento de tempo menor. É fácil imaginar que, se uma grande empresa tem defesas fracas e o ganho financeiro é substancial, ela é o alvo ideal para os atacantes de ransomware.

Embora os ataques sejam invisíveis para todos, exceto para as equipes de TI, as repercussões são tudo menos invisíveis.

Segurança cibernética para pequenos e médios processadores: por onde começar

As pequenas e médias empresas de processamento de alimentos frequentemente enfrentam margens apertadas e recursos de TI limitados. Mas você pode começar a construir resiliência com um investimento mínimo.

Preocupado com as vulnerabilidades da sua própria produção?

O conhecimento do setor é fundamental para compreender os riscos de segurança para os processadores de alimentos. A JBT Marel trabalha em parceria com processadores para reduzir vulnerabilidades em ambientes de TI e OT, com o objetivo de garantir a continuidade das operações. Explore como nossos sistemas oferecem suporte a operações seguras e contribuem para uma cadeia de abastecimento alimentar resiliente.

O impacto humano

Psicólogos organizacionais que estudam o efeito sobre os funcionários e a cultura da empresa observaram que o trauma do evento afeta todos os funcionários, envolvidos direta ou indiretamente no ataque. Para as empresas, isso pode resultar na desintegração das equipes nos meses após a crise, com membros saindo ou ficando em casa em licença médica.

Relatórios diretos de empresas que sofreram ataques de ransomware afirmam que sempre há repercussões para os funcionários, seja na liderança, na área de TI ou em outras equipes:

- Aumento da ansiedade ou estresse em relação a ataques futuros

- Sentimentos de culpa

- Medos persistentes sobre a estabilidade no emprego

- Medos persistentes sobre a segurança do sistema

- Aumento da pressão da alta liderança

- Ausências de funcionários devido a problemas de saúde mental relacionados ao ataque

- Substituição das equipes de liderança

Muitos membros valiosos da equipe se demitem após os ataques, aumentando os custos de recrutamento e treinamento de uma recuperação já cara. O impacto psicológico invisível se espalha pela cultura da empresa muito tempo depois que os sistemas são restaurados.

Vários estudos sobre a experiência com ransomware do ponto de vista dos funcionários apontam para três fatores principais que desempenharam um papel fundamental em tornar a experiência melhor ou pior.

- Preparação – planejamento para crises. Funcionários que têm planos de continuidade e compreendem os impactos prováveis e as soluções alternativas respondem melhor. Como disse um diretor de TI em uma entrevista para um artigo de pesquisa publicado no Journal of Cybersecurity, 2024, quando questionado sobre a importância de desenvolver um plano de continuidade de negócios antes de um ataque: “Você não tem noção do que é não ter TI. Não há e-mail. Não há Excel. Pense em lápis. Pense em papel”.

- Cultura de liderança – cultura de liderança ponderada e compreensão corporativa do valor da segurança cibernética. Resultados mais ruins tendem a vir de equipes de liderança menos experientes e robustas. As entrevistas realizadas também observam que o estresse de um ataque de ransomware exacerba a cultura da empresa. Se o moral já estiver baixo, a vulnerabilidade a um ataque pode ter um efeito desproporcional, resultando na saída de membros valiosos da equipe quando o pior do incidente passar.

- Comunicação – canais de comunicação rápidos e eficazes. Entre a liderança sênior e as equipes, e externamente; para agências, órgãos governamentais, fornecedores, clientes e imprensa. Dependendo do contexto, a opacidade ou transparência para diferentes estratégias de comunicação será fundamental para aliviar os danos sofridos pela empresa e pelas equipes. Durante a crise, ter sistemas alternativos planejados e compreendidos pela equipe garantirá que conversas cruciais possam continuar, mesmo que os sistemas de TI não funcionem. A comunicação eficaz vai além da crise e se estende às fases de recuperação. Garantir apoio contínuo e aprendizados claramente definidos para todos.

Por que os processadores de alimentos são alvos atraentes?

A cadeia de abastecimento alimentar é um alvo ideal para ataques de resgate. Produtos voláteis, cadeias de abastecimento complexas e demanda crítica por produtos garantem que as exigências de resgate sejam atendidas rapidamente para minimizar danos e atrasos.

O que torna as instalações de processamento de alimentos atuais particularmente vulneráveis é a convergência dos sistemas de tecnologia da informação (TI) com os sistemas de tecnologia operacional (TO) que controlam os equipamentos de produção. A combinação de tecnologias antigas e novas é o sonho dos invasores de ransomware:

- Equipamentos antigos com segurança desatualizada

- Sistemas conectados que oferecem vários pontos de entrada

- Operações críticas que criam pressão para pagar resgates rapidamente

- Dependências da cadeia de suprimentos que amplificam as interrupções

A crescente onda de ameaças à segurança cibernética e as legislações sobre segurança cibernética significam que é essencial que os fornecedores de processamento de alimentos elevem os padrões de seus recursos de segurança para proteger as empresas, os produtos e a cadeia de abastecimento alimentar como um todo. Na JBT Marel, consideramos uma responsabilidade para com nossos clientes sermos líderes nessa área. Indo além dos requisitos regulatórios para garantir que nossas soluções estejam aprimorando a segurança cibernética das linhas de processamento, áreas de TI e empresas como um todo.

Dentro do escopo definido*, os serviços JBT Marel-Cloud são certificados pela ISO/IEC 27001:2022, a norma internacionalmente reconhecida para gerenciamento de segurança da informação.

Esta certificação demonstra que nossos sistemas baseados em nuvem atendem a rigorosos requisitos de segurança e são continuamente aprimorados para se anteciparem às ameaças em constante evolução.

* A definição do escopo é: Entrega da infraestrutura JBT Marel-Cloud e dos aplicativos hospedados nela como parte da oferta JBT Marel Digital para dar suporte aos equipamentos habilitados para JBT Marel-Cloud, conforme descrito na declaração de aplicabilidade versão 29-01-2024.

A dificuldade de investir no invisível

Os processadores de alimentos enfrentam uma pressão implacável sobre as margens, os custos de conformidade regulamentar e as despesas com recursos. Investir em segurança cibernética “invisível” parece menos urgente do que em novos equipamentos que melhoram imediatamente a produtividade e resolvem a escassez de mão de obra. Isso é especialmente verdadeiro para pequenas e médias empresas (PMEs), onde as despesas de capital e operacionais são finitas e é mais difícil escolher entre um rápido retorno sobre o investimento e a despesa contínua com segurança para um problema que talvez nunca venha a ocorrer.

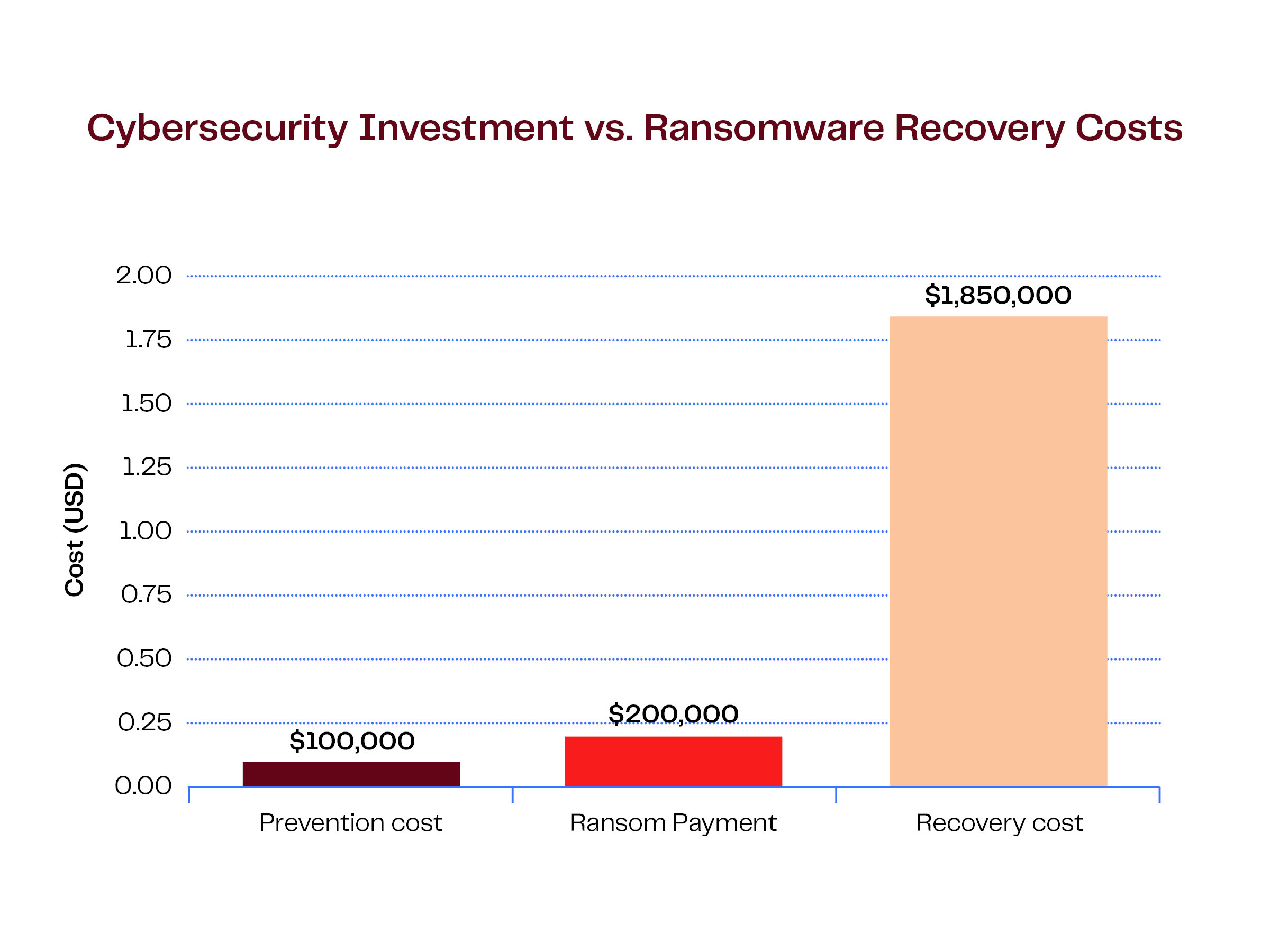

Quando calculado em relação ao custo de construção e manutenção de um sistema de segurança cibernética, o custo muito visível das perdas resultantes de ataques cibernéticos deve ser incluído em quaisquer equações orçamentárias de capital e operacionais.

Louie Bardic, diretor de serviços de software da JBT Marel, explica a abordagem prática: “Para algumas empresas, pode ser difícil colocar a segurança em dia. Quando você começa, geralmente a “casa” está um pouco bagunçada. Mas, com o tempo, você constrói um ambiente mais seguro e seus custos devem diminuir. Então, é uma questão de gerenciar o que você tem em vigor. É difícil imaginar isso acontecendo com sua empresa, mas se você não tiver os sistemas certos em vigor, será muito mais difícil se recuperar quando isso acontecer.”

Com base em 40 anos de experiência trabalhando com processadores de alimentos globais, os especialistas da JBT Marel, como Bardic, garantem que os processadores tenham acesso a uma ampla base de conhecimento. “Trabalhamos com processadores para fornecer soluções que atendam às necessidades específicas de processamento, mas também para otimizar a segurança do sistema. O segredo é incorporar a segurança em todos os níveis da produção.”

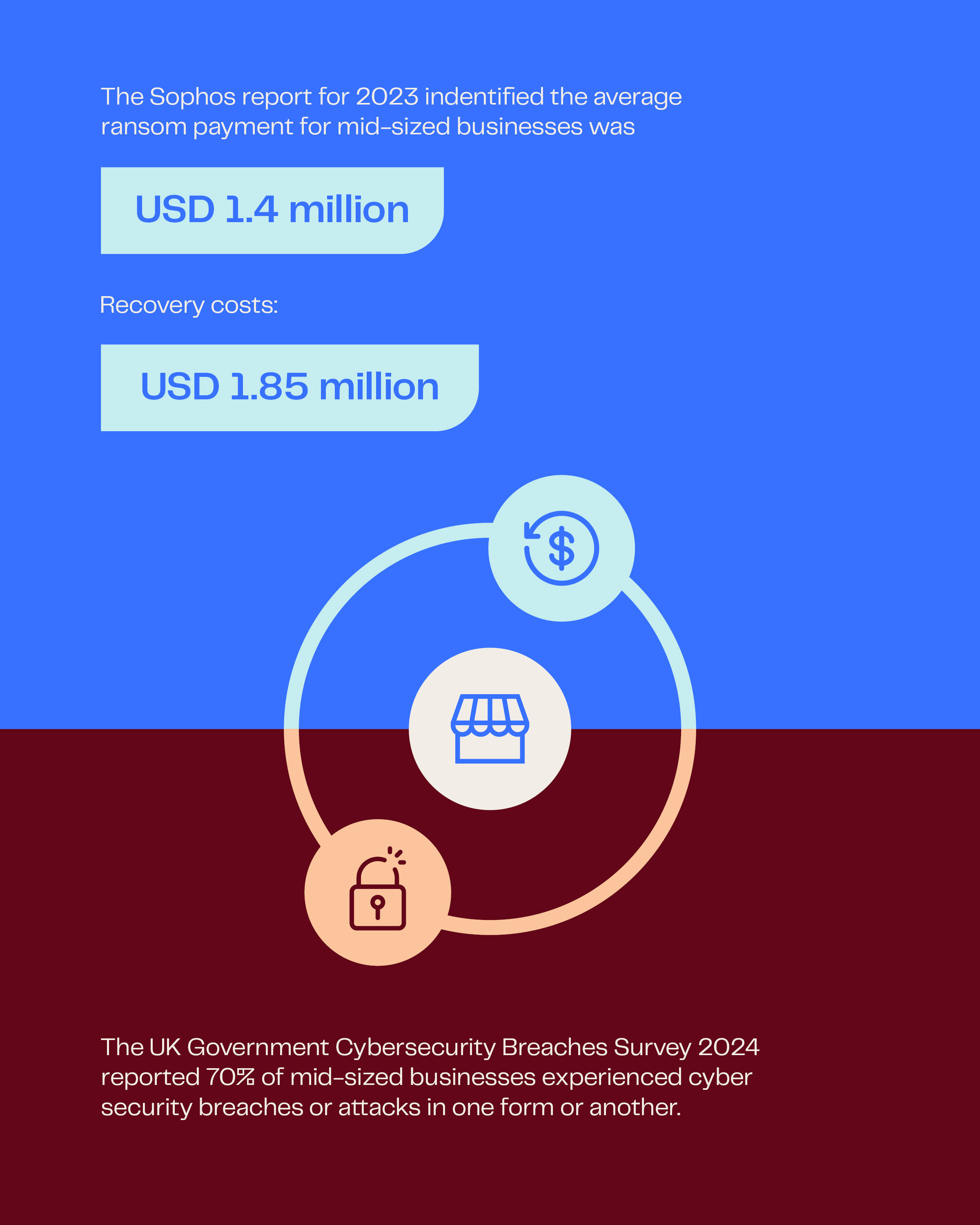

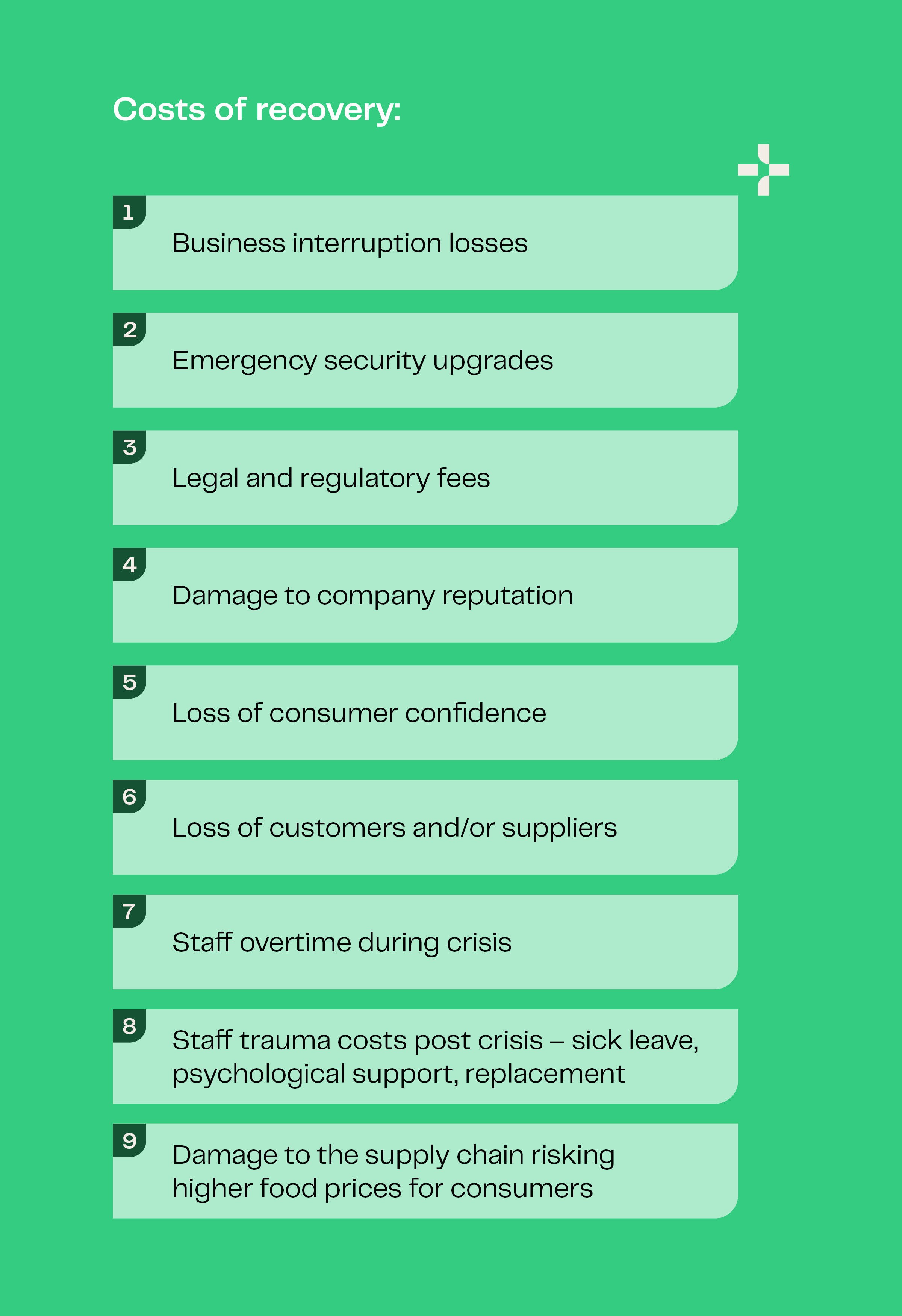

Operações sob ataque – qual é o custo?

O custo da prevenção em comparação com o custo da recuperação é um argumento convincente para o investimento em segurança cibernética.

Estudo de caso: Uma empresa de processamento de aves, que processa 1 milhão de aves por semana e embala mais de 360.000 unidades de produto final por dia. O ataque de ransomware dura 12 horas, com sistemas OT visados, incluindo programação do chão de fábrica, balanças e etiquetagem. O ataque interrompe a produção em dois turnos. É uma interrupção parcial que bloqueia cerca de 250.000 unidades. O custo direto da paralisação da produção é de US$ 25.000 a US$ 40.000 por hora, com uma estimativa de até US$ 546.000 em perda de produção, retrabalho e recuperação, além das consequências para os funcionários.

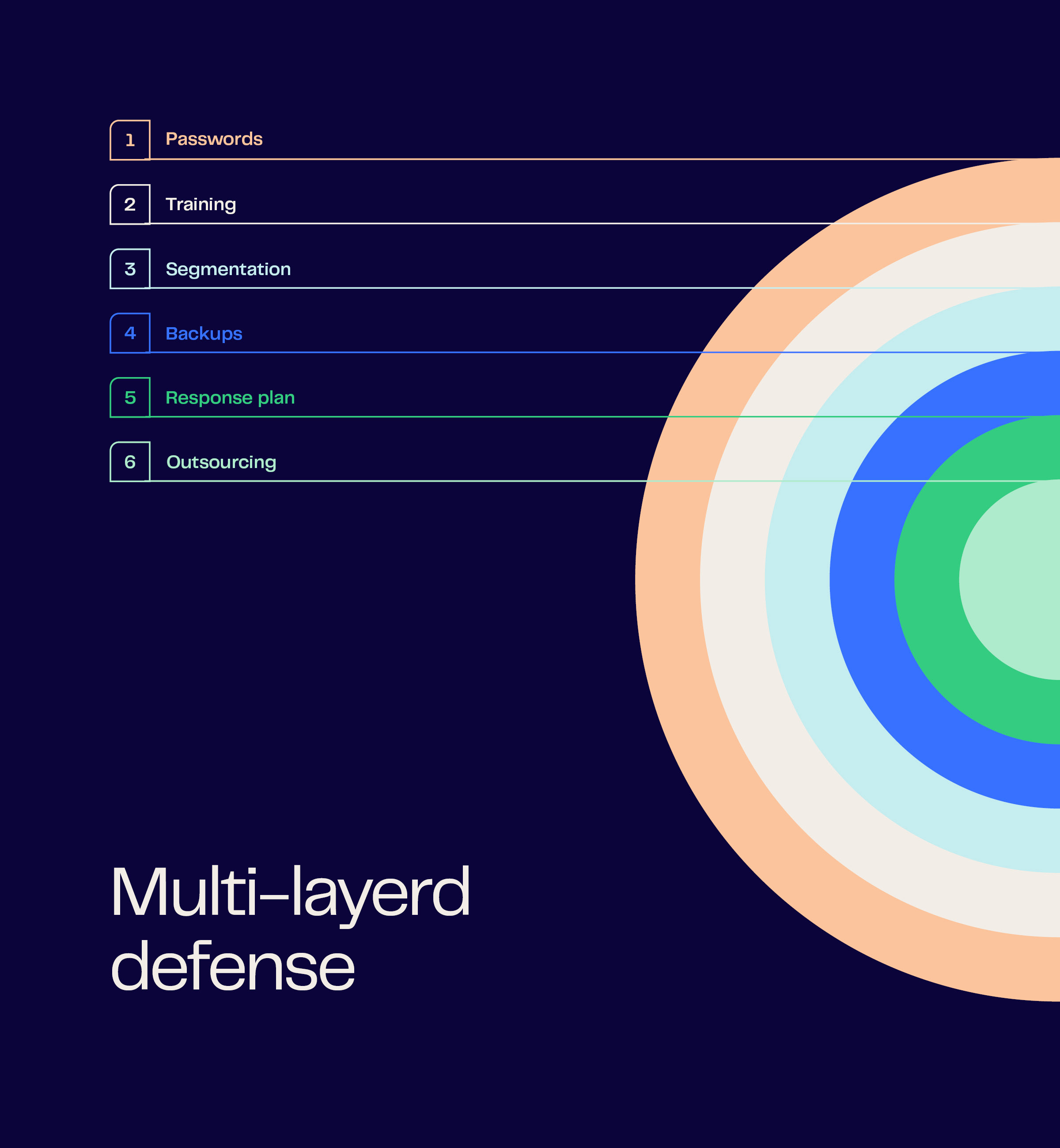

Construindo uma abordagem de defesa em várias camadas

O planejamento e a preparação para crises são fundamentais para prevenir um ataque ou, se o pior acontecer, minimizar seus efeitos. Com um plano sólido, testado e bem comunicado, as empresas se recuperam mais rapidamente e sofrem menos impacto nas operações comerciais, nas finanças e na saúde mental de seus funcionários.

A segurança cibernética eficaz para processadores de alimentos requer várias camadas de proteção.

Segmentação de rede

Pense na sua rede empresarial como uma casa com paredes de vidro entre os cômodos. Você pode ver e se comunicar entre as áreas, mas se invasores entrarem em um cômodo, eles podem ser isolados. Isso significa que a produção pode continuar funcionando mesmo que os sistemas empresariais estejam sob ataque.

Sistemas de backup

Nem todos os backups são iguais. A velocidade da sua recuperação depende da sua estratégia de backup:

- Os sistemas de instantâneos permitem uma recuperação mais rápida dos dados recentes

- Os backups baseados em nuvem oferecem proteção externa

- Os backups com isolamento físico permanecem isolados de ataques à rede

- Disco rígido clonado

- Servidor de backup físico

Tanto os equipamentos quanto os softwares desempenham um papel crucial nas estratégias de segmentação de rede. É por isso que a JBT Marel projeta sistemas que podem operar em ambientes de rede segmentados, permitindo que equipamentos de produção críticos mantenham sua funcionalidade mesmo quando os sistemas administrativos são comprometidos. Ao planejar a segmentação, trabalhamos com você para entender como nossos equipamentos e softwares podem melhor apoiar sua arquitetura de segurança.

Treinamento de pessoal

O erro humano pode ser a causa de muitos ataques. O treinamento regular ajuda os funcionários a reconhecer tentativas de phishing e atividades suspeitas, entender como minimizar os riscos de roubo de credenciais, etc., e se sentir confiantes em relação ao seu papel no caso de um ataque.

Planejamento de resposta a incidentes

Ter um plano testado e praticado significa tomar decisões claras durante uma crise, em vez de escolhas motivadas pelo pânico. Os planos devem abranger:

- Procedimentos de resposta imediata

- Comunicação com as partes interessadas

- Prioridades de recuperação

- Requisitos legais e regulamentares

Terceirização inteligente

Para empresas que não possuem uma equipe dedicada à segurança de TI, ao trabalhar com uma empresa especializada em segurança cibernética, você pode garantir um sistema de defesa robusto e o suporte necessário para superar uma crise:

- Avaliação especializada das vulnerabilidades atuais

- Arquitetura de segurança personalizada para suas necessidades específicas

- Monitoramento contínuo e detecção de ameaças

- Capacidade de resposta 24 horas por dia, 7 dias por semana

Assim como na escolha de máquinas de processamento, na escolha de parceiros de segurança, a pesquisa é fundamental. Verifique as certificações e a experiência, procure empresas com conhecimento na indústria alimentícia que entendam tanto de ambientes de TI quanto de OT e converse com colegas.

Regulamentações sobre segurança cibernética

Governos em todo o mundo estão implementando e aumentando os padrões e regulamentos de segurança de dados, incluindo o NIS2 na UE e no EEE, e a Designação de Infraestrutura Crítica (CID), para proteger cadeias de abastecimento críticas, incluindo a cadeia de abastecimento alimentar. Enquanto estruturas como a Estrutura de Segurança Cibernética do NIST nos EUA e a ISO/IEC 27001/2002 globalmente, apresentam uma maneira para as empresas construírem sistemas seguros.

Construindo uma cultura de segurança

Com as ferramentas de inteligência artificial preparadas para acelerar tanto as capacidades de ataque como de defesa, é mais crucial do que nunca que os processadores de todos os tamanhos examinem a sua cibersegurança.

- Avaliação da segurança ao selecionar novos equipamentos ou softwares

- Exigir padrões de segurança de fornecedores e parceiros

- Revisões e atualizações regulares de segurança

- Comunicação aberta sobre ameaças e soluções

Ao incorporar o pensamento de segurança em todas as decisões comerciais, os processadores de alimentos podem garantir que estarão presentes para participar do futuro do setor.

Saiba mais sobre sistemas e protocolos de segurança aqui.

Quebrando o hábito do silêncio

Os processadores de alimentos enfrentam um dilema quando são atacados: permanecer em silêncio ou falar abertamente. O instinto de esconder o que aconteceu é compreensível, nenhuma empresa quer revelar fraquezas que possam expô-la a novos ataques ou fazer com que fornecedores e clientes cancelem contratos.

Por outro lado, ao permanecer em silêncio, o setor fica privado de informações sobre ameaças, táticas e defesas eficazes. As organizações criminosas de ransomware exploram esse silêncio, usando os mesmos métodos em diferentes empresas que não têm oportunidade de aprender com as experiências umas das outras.

No setor alimentício e agrícola dos EUA, foram registrados 167 ataques de ransomware em 2024, com a maioria das empresas descrevendo os incidentes como “problemas técnicos” em vez de ataques cibernéticos. No Reino Unido, dados recentes do governo mostram que os incidentes cibernéticos afetaram 32% das pequenas empresas, 50% das médias empresas e 69% das grandes empresas.

A cadeia de abastecimento alimentar é complexa, um ataque a um processador afeta agricultores, distribuidores, varejistas, preços de mercado e consumidores. Ser alvo de um ataque não indica negligência, mas sim que sua empresa faz parte de uma estrutura crítica ideal para que os atacantes de ransomware obtenham lucros rápidos.

Ao serem transparentes sobre os ataques, as empresas ao longo da cadeia de abastecimento alimentar eliminam a vergonha de um sistema falho e permitem o aprendizado e o fortalecimento do setor, recuperando o poder das organizações criminosas. A questão não é se sua empresa será ou foi atacada, mas se sua empresa e o setor ficarão mais fortes devido à forma como você lidou com a situação.

Uma vez mordido, duas vezes tímido – há algum resultado positivo nos ataques de ransomware?

Sejamos honestos, pode ser difícil encontrar um lado positivo em um ataque de ransomware. Mas, se visto do ponto de vista de ter uma empresa mais forte no futuro, os aspectos positivos existem. Após o incidente, a prioridade é construir uma rede de segurança mais resiliente, com todos os funcionários e equipes a bordo das mudanças e investimentos necessários. E, se lidado corretamente, as empresas podem aumentar a solidariedade e a empatia com a equipe de TI, além de melhorar a comunicação geral.

A transparência no processo de resposta é cada vez mais importante, não apenas para manter a confiança das partes interessadas, mas também para cumprir as obrigações legais de divulgação e garantir a conformidade com os requisitos de seguro cibernético.

Um ataque de ransomware pode, em última análise, resultar em uma cultura empresarial mais forte e em um negócio mais resiliente.

Mas talvez a melhor ideia seja a prevenção.

Os ataques de ransomware a processadores de alimentos são mais do que possíveis, são inevitáveis. Mas ser alvo não significa impotência. Com uma preparação eficaz e estratégias abrangentes de segurança cibernética, você pode mudar a narrativa de vítima para história de sucesso e construir a resiliência digital necessária para prosperar na era digital.

Na JBT Marel, acreditamos que a segurança cibernética não é apenas uma preocupação de TI, mas um imperativo de produção. Por meio da combinação de profundo conhecimento do setor e da abordagem estrutural da ISO27001:2022, trabalhamos constantemente para garantir que nossos sistemas de processamento, software e hardware ajudem a proteger seus ambientes de OT e TI.

O investimento em segurança cibernética pode parecer um gasto com algo invisível, mas a proteção que ele oferece traz resultados muito visíveis. Em um setor onde as margens são apertadas e as interrupções são caras, as empresas que sobreviverão e prosperarão serão aquelas que reconhecem a segurança cibernética como uma infraestrutura essencial que garante a continuidade operacional, e não como uma despesa opcional.

O ransomware é uma ameaça crescente para a indústria de processamento de alimentos. A proteção das operações começa com sistemas resilientes e estratégias bem informadas. Se você está pronto para fortalecer a segurança da sua produção, estamos prontos para ajudá-lo. Descubra como os sistemas seguros da JBT Marel oferecem suporte a operações resilientes e ajudam a proteger sua empresa contra ameaças digitais. Juntos, vamos construir uma cadeia de abastecimento alimentar mais segura e inteligente.