Comment l'investissement dans la cybersécurité aujourd'hui protège votre entreprise, votre personnel et la chaîne d'approvisionnement alimentaire de demain.

Prévention ou paiement : l'économie du ransomware

05 déc. 2025

Les attaques par ransomware ne sont plus une menace lointaine, elles font désormais partie du quotidien. Des entreprises à tous les niveaux de la chaîne alimentaire sont prises en otage par des groupes invisibles. En moins de dix minutes, une attaque par ransomware peut paralyser une chaîne de production, entraînant des pertes de plusieurs centaines de milliers d'euros.

Le risque d'attaques par ransomware contre les entreprises n'est pas nouveau, mais ce qui a changé, c'est la vitesse à laquelle ces attaques peuvent infiltrer un système numérique et causer des dommages. Ce qui prenait autrefois plusieurs jours ne prend plus aujourd'hui que quelques heures, les outils d'intelligence artificielle de plus en plus perfectionnés accélérant encore davantage la capacité d'attaque.

Pour les transformateurs alimentaires, ce ne sont plus seulement les données qui doivent être protégées. Les ransomwares modernes peuvent interrompre les chaînes de production, perturber les chaînes d'approvisionnement et menacer la sécurité alimentaire. La question n'est plus de savoir si votre entreprise sera ciblée, mais dans quelle mesure vous y êtes préparé lorsque cela se produira.

La bonne nouvelle, c'est que vous n'avez pas besoin de renoncer aux avantages des systèmes numériques qui favorisent l'efficacité et la compétitivité. Il vous suffit de comprendre les risques et d'investir dans la protection.

Comprendre l'ennemi. Qu'est-ce qu'un ransomware ?

En termes simples, un ransomware est un logiciel malveillant qui verrouille vos systèmes informatiques et vos données. Les cybercriminels (les pirates informatiques) exigent ensuite un paiement, généralement en cryptomonnaie, pour rétablir l'accès. Mais l'extorsion moderne va au-delà du simple chiffrement. Aujourd'hui, les pirates peuvent :

- Vendre des données volées sur le dark web

- Menacer les fournisseurs ou les clients à l'aide des données exfiltrées

- Perturber les services en ligne

- Divulguer des informations sensibles pour manipuler les cours boursiers

Ces tactiques évoluent rapidement, souvent grâce à l'intelligence artificielle, ce qui rend indispensable de comprendre non seulement ce qu'est un ransomware, mais aussi comment il fonctionne comme une entreprise, en ciblant les vulnérabilités pour un impact maximal.

Comment se déroulent les attaques modernes

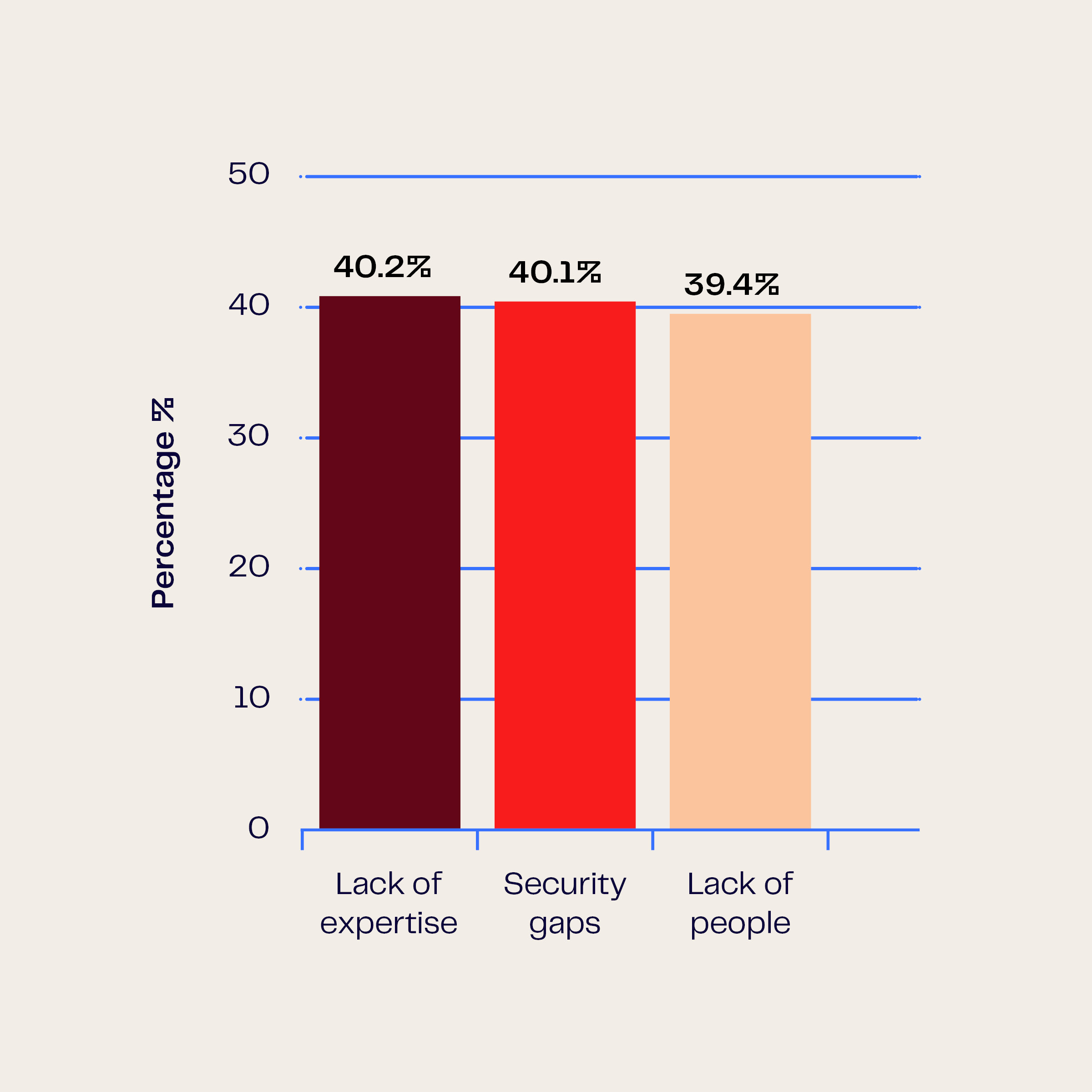

Aujourd'hui, les attaques par ransomware fonctionnent comme une activité commerciale sophistiquée. Les organisations criminelles ciblent délibérément leurs victimes à l'aide d'un manuel détaillé et éprouvé afin de maximiser les dégâts et les profits. Selon le rapport Sophos State of Ransomware 2025, qui a interrogé 3 400 entreprises dans 17 pays, les facteurs les plus courants (souvent combinés) qui conduisent à des attaques réussies sont les suivants :

- Manque d'expertise (40,2 %)

- Lacunes inconnues en matière de sécurité (40,1 %)

- Manque de personnel/de capacités (39,4 %)

Chronologie de l'attaque

Quand l'invisible devient visible

Plusieurs facteurs peuvent expliquer pourquoi certaines entreprises sont ciblées par des attaques de ransomware, les plus courants étant le gain financier, la valeur des données et la perturbation (politique ou infrastructurelle). À première vue, cela semble indiquer que les grandes entreprises sont plus exposées, mais les petites et moyennes entreprises sont de plus en plus victimes d'attaques en raison de la faiblesse de leurs défenses de sécurité. Elles offrent peut-être des gains financiers moins importants, mais si leurs systèmes de sécurité sont faibles, elles nécessitent également un investissement en temps moindre. Il est facile d'imaginer que si une grande entreprise dispose de défenses faibles et que les gains financiers sont substantiels, elle constitue la cible idéale pour les auteurs d'attaques par ransomware.

Si les attaques sont invisibles pour tout le monde sauf les équipes informatiques, leurs répercussions, elles, sont tout sauf invisibles.

Cybersécurité pour les petites et moyennes entreprises de transformation : par où commencer ?

Les petites et moyennes entreprises agroalimentaires sont souvent confrontées à des marges serrées et à des ressources informatiques limitées. Mais vous pouvez commencer à renforcer votre résilience avec un investissement minimal.

Vous êtes préoccupé par les vulnérabilités de votre propre production ?

La connaissance du secteur est essentielle pour comprendre les risques liés à la sécurité pour les transformateurs alimentaires. JBT Marel travaille en partenariat avec les transformateurs afin de réduire les vulnérabilités dans les environnements informatiques et opérationnels, dans le but d'assurer la continuité des opérations. Découvrez comment nos systèmes favorisent la sécurité des opérations et contribuent à la résilience de la chaîne d'approvisionnement alimentaire.

L'impact humain

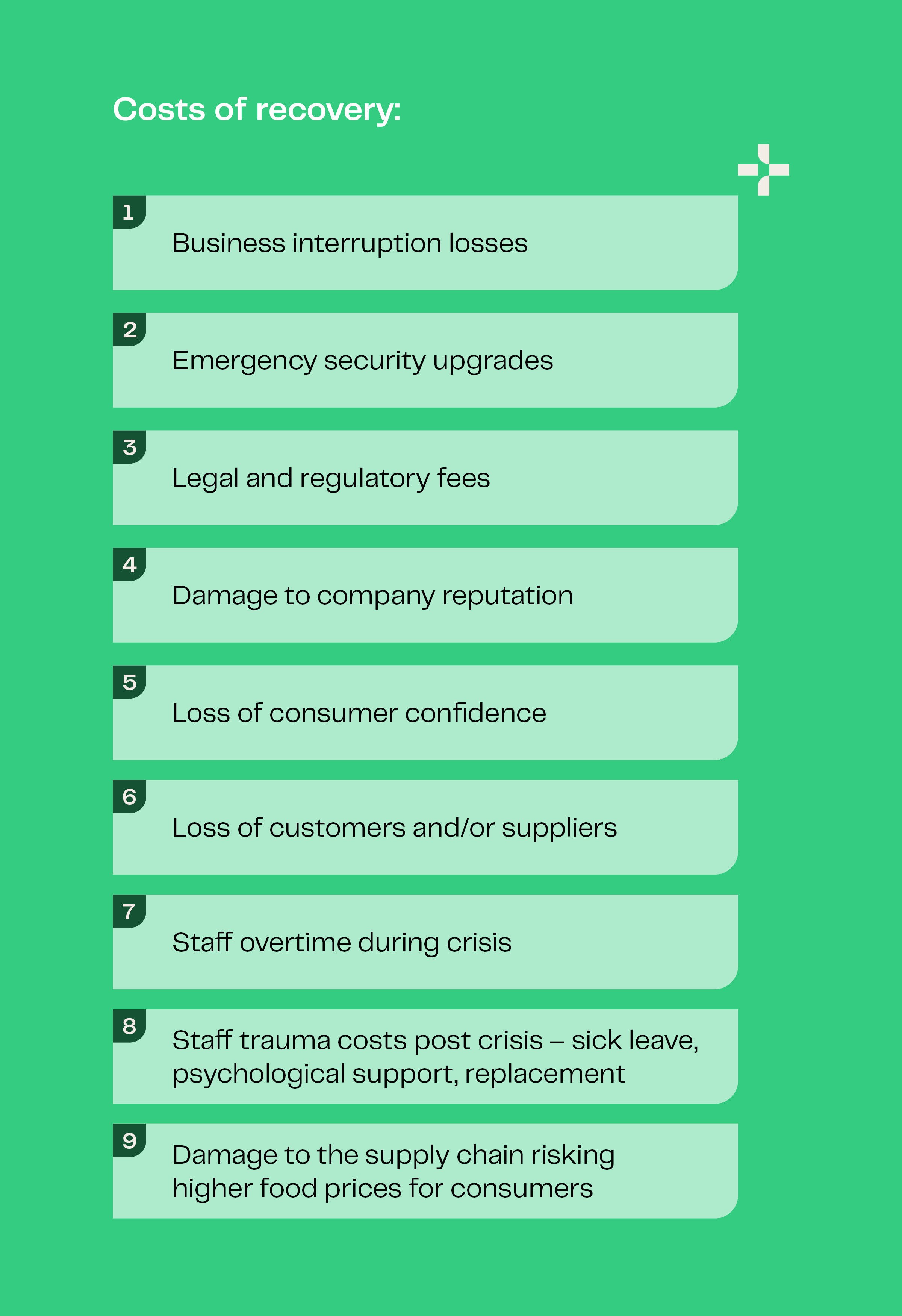

Les psychologues organisationnels qui étudient l'effet de cet événement sur les employés et la culture d'entreprise ont remarqué que le traumatisme causé par cet événement affecte tous les employés, qu'ils aient été directement ou indirectement impliqués dans l'attaque. Pour les entreprises, cela peut entraîner la désagrégation des équipes dans les mois qui suivent la crise, les membres quittant leur poste ou restant chez eux en arrêt maladie.

Les rapports directs des entreprises qui ont été victimes d'attaques par ransomware indiquent qu'il y a toujours des répercussions sur les employés, qu'ils travaillent dans la direction, l'informatique ou d'autres équipes :

- Anxiété ou stress accrus à propos d'attaques futures

- Sentiments de culpabilité

- Craintes persistantes concernant la stabilité de l'emploi

- Craintes persistantes concernant la sécurité du système

- Pression accrue de la part de la haute direction

- Absences du personnel pour des raisons de santé mentale liées à l'attaque

- Remplacement des équipes de direction

De nombreux collaborateurs précieux démissionnent après les attaques, ce qui ajoute des coûts de recrutement et de formation à une reprise déjà coûteuse. L'impact psychologique invisible se répercute sur la culture d'entreprise longtemps après la restauration des systèmes.

Plusieurs études sur l'expérience des ransomwares du point de vue des employés soulignent toutes trois facteurs principaux qui ont joué un rôle clé dans l'amélioration ou la détérioration de cette expérience.

- Préparation – planification en cas de crise. Les employés qui disposent de plans de continuité et qui comprennent les impacts potentiels et les solutions de contournement réagissent mieux. Comme l'a déclaré un directeur informatique dans une interview pour un article de recherche publié dans le Journal of Cybersecurity, 2024, lorsqu'on lui a demandé quelle était l'importance d'élaborer un plan de continuité des activités avant une attaque : « Vous ne comprenez pas le concept de l'absence d'informatique. Il n'y a pas d'e-mail. Il n'y a pas d'Excel. Pensez au crayon. Pensez au papier. »

- Culture de leadership – une culture de leadership réfléchie et une compréhension de la valeur de la cybersécurité au sein de l'entreprise. Les résultats les moins bons proviennent généralement d'équipes de direction moins expérimentées et moins solides. Les entretiens menés soulignent également que le stress lié à une attaque par ransomware exacerbe la culture d'entreprise. Si le moral est déjà bas, la vulnérabilité à une attaque peut avoir un effet disproportionné, entraînant le départ de membres précieux de l'équipe une fois le pire passé.

- Communication – des canaux de communication rapides et efficaces. Entre les cadres supérieurs et les équipes, et à l'extérieur, vers les agences, les organismes gouvernementaux, les fournisseurs, les clients et la presse. Selon le contexte, l'opacité ou la transparence des différentes stratégies de communication sera essentielle pour atténuer les dommages subis par l'entreprise et les équipes. Pendant la crise, le fait d'avoir prévu des systèmes alternatifs et de les faire comprendre au personnel permettra de garantir la poursuite des conversations cruciales, même si les systèmes informatiques ne fonctionnent pas. Une communication efficace va au-delà de la crise et s'étend aux phases de rétablissement. Elle garantit un soutien continu et des enseignements clairement définis pour tous.

Pourquoi les transformateurs alimentaires sont-ils des cibles attrayantes ?

La chaîne d'approvisionnement alimentaire est une cible idéale pour les attaques par rançongiciel. La volatilité des produits, la complexité des chaînes d'approvisionnement et la demande critique pour ces produits garantissent que les demandes de rançon seront rapidement satisfaites afin de minimiser les dommages et les retards.

Ce qui rend les installations agroalimentaires actuelles particulièrement vulnérables, c'est la convergence des systèmes informatiques (IT) et des systèmes technologiques opérationnels (OT) qui contrôlent les équipements de production. La combinaison d'anciennes et de nouvelles technologies est le rêve des pirates informatiques qui utilisent des ransomwares :

- Équipements hérités avec une sécurité obsolète

- Systèmes connectés offrant de multiples points d'entrée

- Opérations critiques qui créent une pression pour payer rapidement les rançons

- Dépendances de la chaîne d'approvisionnement qui amplifient les perturbations

La vague croissante de menaces liées à la cybersécurité et les législations en la matière impliquent qu'il est essentiel pour les fournisseurs de services de transformation alimentaire de renforcer leurs dispositifs de sécurité afin de protéger leurs activités, leurs produits et l'ensemble de la chaîne d'approvisionnement alimentaire. Chez JBT Marel, nous considérons qu'il est de notre responsabilité envers nos clients d'être leaders dans ce domaine. Nous allons au-delà des exigences réglementaires afin de garantir que nos solutions renforcent la cybersécurité des lignes de transformation, des domaines informatiques et des entreprises dans leur ensemble.

Dans le cadre du champ d'application défini*, les services JBT Marel-Cloud sont certifiés ISO/IEC 27001:2022, la norme internationalement reconnue pour la gestion de la sécurité de l'information.

Cette certification atteste que nos systèmes basés sur le cloud répondent à des exigences de sécurité rigoureuses et sont continuellement améliorés afin de garder une longueur d'avance sur les menaces en constante évolution.

* La définition du périmètre est la suivante : fourniture de l'infrastructure JBT Marel-Cloud et des applications qui y sont hébergées dans le cadre de l'offre JBT Marel Digital afin de prendre en charge les équipements compatibles avec JBT Marel-Cloud, comme décrit dans la déclaration d'applicabilité version 29-01-2024.

La difficulté d'investir dans l'invisible

Les transformateurs alimentaires sont soumis à une pression constante sur leurs marges, leurs coûts de mise en conformité réglementaire et leurs dépenses en ressources. Investir dans la cybersécurité « invisible » semble moins urgent que d'acheter de nouveaux équipements qui améliorent immédiatement la productivité et permettent de pallier la pénurie de main-d'œuvre. Cela est particulièrement vrai pour les petites et moyennes entreprises (PME) dont les dépenses d'investissement et d'exploitation sont limitées et pour lesquelles il est plus difficile de choisir entre un retour sur investissement rapide et des dépenses continues en matière de sécurité pour un problème qui pourrait ne jamais se poser.

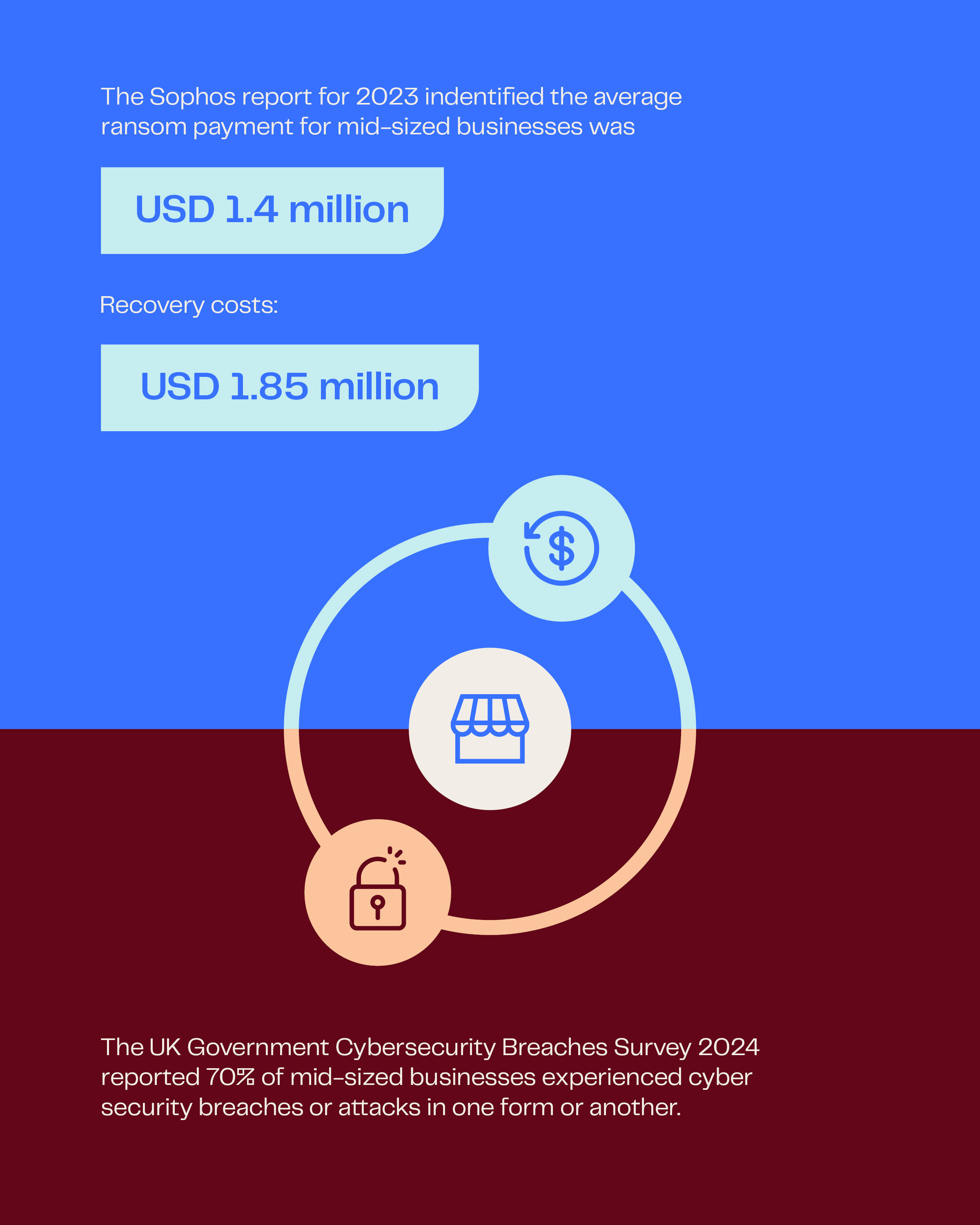

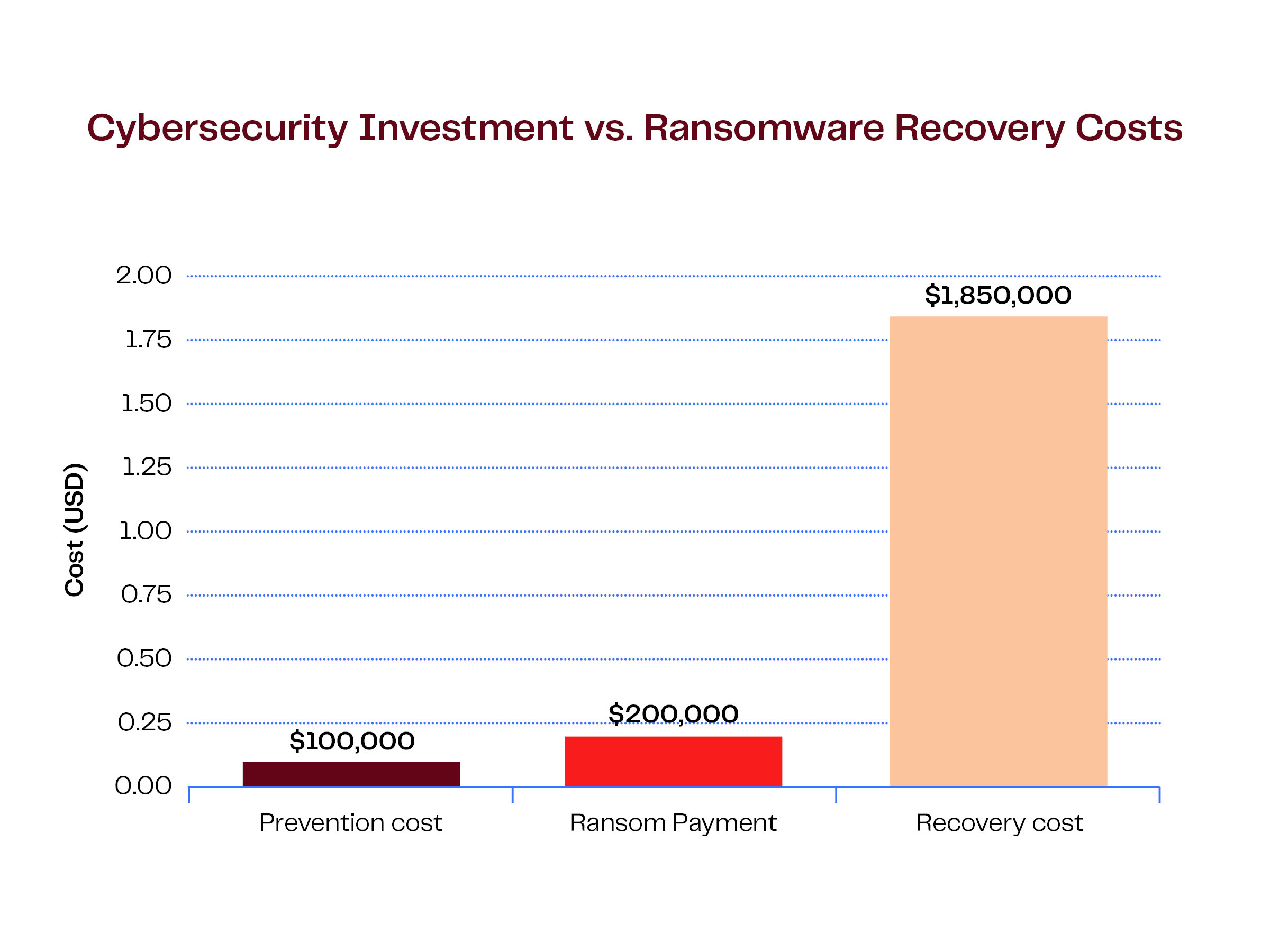

Lorsqu'on calcule le coût de la construction et de la maintenance d'un système de cybersécurité, le coût très visible des pertes résultant des cyberattaques doit être inclus dans toutes les équations budgétaires d'investissement et d'exploitation.

Louie Bardic, directeur des services logiciels chez JBT Marel, explique l'approche pratique : « Pour certaines entreprises, il peut être difficile de mettre en place une sécurité à la hauteur. Au début, « la maison » est généralement un peu en désordre. Mais avec le temps, vous construisez un environnement plus sécurisé et vos coûts devraient diminuer. Il s'agit alors de gérer ce que vous avez mis en place. Il est difficile d'imaginer que cela puisse arriver à votre entreprise, mais si vous ne disposez pas des systèmes adéquats, il sera beaucoup plus difficile de vous en remettre si cela se produit. »

Forts de 40 ans d'expérience auprès des transformateurs alimentaires mondiaux, les experts de JBT Marel, comme M. Bardic, veillent à ce que les transformateurs aient accès à une base de connaissances étendue. « Nous travaillons avec les transformateurs pour leur fournir des solutions qui répondent à leurs besoins spécifiques, mais aussi pour optimiser la sécurité des systèmes. La clé est d'intégrer la sécurité à tous les niveaux de la production. »

Opérations sous attaque : quel est le coût ?

Le coût de la prévention comparé au coût de la récupération constitue un argument convaincant en faveur de l'investissement dans la cybersécurité.

Étude de cas : une entreprise de transformation de volaille traitant 1 million d'oiseaux par semaine et conditionnant plus de 360 000 unités de produit fini par jour. L'attaque par ransomware dure 12 heures et cible les systèmes OT, notamment la planification de la production, les balances et l'étiquetage. L'attaque interrompt la production sur deux équipes. Il s'agit d'une perturbation partielle qui bloque environ 250 000 unités. Le coût direct de l'arrêt de la production est estimé entre 25 000 et 40 000 dollars par heure, soit un total de 546 000 dollars en perte de production, retouches et récupération, sans compter les conséquences pour les employés.

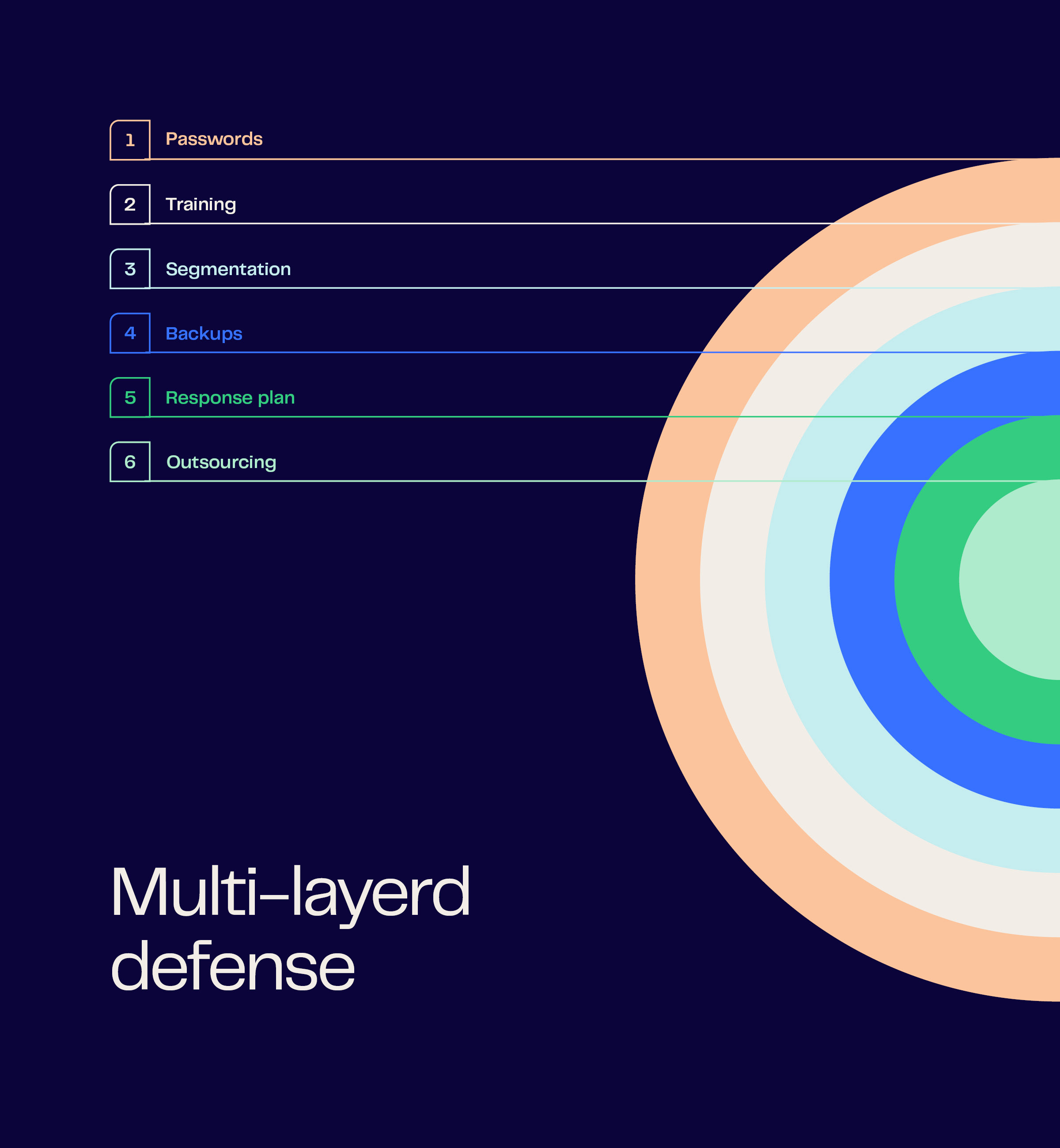

Mettre en place une approche de défense à plusieurs niveaux

La planification et la préparation en cas de crise sont essentielles pour prévenir une attaque ou, si le pire devait arriver, pour en minimiser les effets. Grâce à un plan solide, bien rodé et bien communiqué, les entreprises se remettent plus rapidement et subissent moins d'impact sur leurs activités commerciales, leurs finances et la santé mentale de leurs employés.

Une cybersécurité efficace pour les transformateurs alimentaires nécessite plusieurs niveaux de protection.

Segmentation du réseau

Considérez votre réseau d'entreprise comme une maison dont les pièces sont séparées par des cloisons vitrées. Vous pouvez voir et communiquer entre les différentes zones, mais si des personnes malintentionnées s'introduisent dans une pièce, elles peuvent être isolées. Cela signifie que la production peut continuer même si les systèmes de l'entreprise sont attaqués.

Systèmes de sauvegarde

Toutes les sauvegardes ne se valent pas. La rapidité de votre récupération dépend de votre stratégie de sauvegarde :

- Les systèmes de snapshot permettent une récupération plus rapide des données récentes

- Les sauvegardes basées sur le cloud offrent une protection hors site

- Les sauvegardes hors ligne restent isolées des attaques réseau

- Disque dur cloné

- Serveur de sauvegarde physique

Les équipements et les logiciels jouent tous deux un rôle crucial dans les stratégies de segmentation des réseaux. C'est pourquoi JBT Marel conçoit des systèmes capables de fonctionner dans des environnements réseau segmentés, permettant ainsi aux équipements de production critiques de rester opérationnels même lorsque les systèmes administratifs sont compromis. Lors de la planification de la segmentation, nous travaillons avec vous pour comprendre comment nos équipements et nos logiciels peuvent soutenir au mieux votre architecture de sécurité.

Formation du personnel

Les erreurs humaines peuvent être à l'origine de nombreuses attaques. Une formation régulière aide les employés à reconnaître les tentatives d'hameçonnage et les activités suspectes, à comprendre comment minimiser les risques de vol d'identifiants, etc., et à se sentir en confiance quant à leur rôle en cas d'attaque.

Planification des mesures à prendre en cas d'incident

Disposer d'un plan testé et mis en pratique permet de prendre des décisions claires en cas de crise, plutôt que des décisions dictées par la panique. Les plans doivent couvrir :

- Procédures d'intervention immédiate

- Communication avec les parties prenantes

- Priorités en matière de rétablissement

- Exigences légales et réglementaires

Externalisation intelligente

Pour les entreprises qui ne disposent pas d'une équipe dédiée à la sécurité informatique, le recours à une société spécialisée dans la cybersécurité vous permet de bénéficier d'un système de défense solide et d'un soutien pour surmonter une crise :

- Évaluation experte des vulnérabilités actuelles

- Architecture de sécurité adaptée à vos besoins spécifiques

- Surveillance continue et détection des menaces

- Capacités d'intervention 24 heures sur 24, 7 jours sur 7

Tout comme pour le choix des machines de transformation, il est essentiel de mener des recherches approfondies avant de choisir des partenaires en matière de sécurité. Vérifiez les certifications et l'expérience, recherchez des entreprises qui connaissent bien le secteur alimentaire et qui maîtrisent à la fois les environnements informatiques et OT, et discutez avec vos pairs.

Réglementations relatives à la cybersécurité

Les gouvernements du monde entier mettent en œuvre et renforcent les normes et réglementations en matière de sécurité des données, notamment la directive NIS2 dans l'UE et l'EEE, et la désignation des infrastructures critiques (CID), afin de protéger les chaînes d'approvisionnement critiques, y compris la chaîne d'approvisionnement alimentaire. Des cadres tels que le NIST Cybersecurity Framework aux États-Unis et la norme ISO/IEC 27001/2002 à l'échelle mondiale offrent aux entreprises un moyen de mettre en place des systèmes sécurisés.

Instaurer une culture de la sécurité

Avec les outils d'intelligence artificielle qui vont accélérer à la fois les capacités d'attaque et de défense, il est plus crucial que jamais pour les processeurs de toutes tailles d'examiner leur cybersécurité.

- Évaluer la sécurité lors du choix de nouveaux équipements ou logiciels

- Exiger des normes de sécurité de la part des fournisseurs et des partenaires

- Révisions et mises à jour régulières de la sécurité

- Communication ouverte sur les menaces et les solutions

En intégrant la sécurité dans chacune de leurs décisions commerciales, les transformateurs alimentaires peuvent s'assurer qu'ils seront là pour participer à l'avenir de l'industrie.

Pour en savoir plus sur les systèmes et protocoles de sécurité, cliquez ici.

Briser l'habitude du silence

Les transformateurs alimentaires sont confrontés à un dilemme lorsqu'ils sont attaqués : garder le silence ou s'exprimer. L'instinct de dissimuler ce qui s'est passé est compréhensible, aucune entreprise ne souhaite révéler ses faiblesses qui pourraient l'exposer à de nouvelles attaques ou inciter ses fournisseurs et ses clients à résilier leurs contrats.

D'autre part, en gardant le silence, le secteur se prive d'informations sur les menaces, les tactiques et les moyens de défense efficaces. Les organisations criminelles spécialisées dans les ransomwares exploitent ce silence, utilisant les mêmes méthodes auprès de différentes entreprises qui n'ont pas la possibilité d'apprendre les unes des autres.

Dans le secteur agroalimentaire américain, 167 attaques par ransomware ont été signalées en 2024, la plupart des entreprises qualifiant ces incidents de « problèmes techniques » plutôt que de cyberattaques. Au Royaume-Uni, des données gouvernementales récentes montrent que les cyberincidents ont touché 32 % des petites entreprises, 50 % des entreprises de taille moyenne et 69 % des grandes entreprises.

La chaîne d'approvisionnement alimentaire est complexe : une attaque contre un transformateur affecte les agriculteurs, les distributeurs, les détaillants, les prix du marché et les consommateurs. Le fait d'être ciblé n'est pas synonyme de négligence, mais signifie simplement que votre entreprise fait partie d'une structure critique idéale pour les auteurs d'attaques par ransomware qui cherchent à réaliser des profits rapides.

En faisant preuve de transparence au sujet des attaques, les entreprises de la chaîne d'approvisionnement alimentaire éliminent la honte d'un système défaillant et permettent à l'industrie d'apprendre et de se renforcer, reprenant ainsi le pouvoir aux organisations criminelles. La question n'est pas de savoir si votre entreprise sera ou a été attaquée, mais si votre entreprise et l'industrie en sortiront plus fortes grâce à la manière dont vous avez géré la situation.

Une fois mordu, deux fois prudent – les attaques par ransomware ont-elles des effets positifs ?

Soyons honnêtes, il peut être difficile de trouver un aspect positif à une attaque par ransomware. Mais si l'on considère cela sous l'angle du renforcement de l'entreprise à l'avenir, les aspects positifs sont bien réels. Après coup, la priorité est donnée à la mise en place d'un réseau de sécurité plus résilient, tous les employés et toutes les équipes adhérant aux changements et aux investissements nécessaires. Et, si cela est géré correctement, les entreprises peuvent renforcer la solidarité et l'empathie avec l'équipe informatique, tout en améliorant la communication globale.

La transparence dans le processus de réponse est de plus en plus importante, non seulement pour maintenir la confiance des parties prenantes, mais aussi pour respecter les obligations légales en matière de divulgation et garantir la conformité aux exigences en matière d'assurance cyber.

Une attaque par ransomware peut finalement renforcer la culture d'entreprise et la résilience de l'activité.

Mais peut-être que la meilleure idée réside dans la prévention.

Les attaques par ransomware contre les transformateurs alimentaires sont plus que possibles, elles sont inévitables. Mais être pris pour cible ne signifie pas être impuissant. Grâce à une préparation efficace et à des stratégies de cybersécurité complètes, vous pouvez passer du statut de victime à celui de modèle de réussite et développer la résilience numérique nécessaire pour prospérer à l'ère numérique.

Chez JBT Marel, nous pensons que la cybersécurité n'est pas seulement une préoccupation informatique, mais aussi un impératif de production. Grâce à notre connaissance approfondie du secteur et à l'approche structurée de la norme ISO27001:2022, nous travaillons sans relâche pour garantir que nos systèmes de traitement, nos logiciels et notre matériel contribuent à protéger vos environnements OT et IT.

Investir dans la cybersécurité peut sembler être un investissement dans l'invisible, mais la protection qu'elle offre a des résultats très visibles. Dans un secteur où les marges sont serrées et les perturbations coûteuses, les entreprises qui survivront et prospéreront seront celles qui reconnaissent la cybersécurité comme une infrastructure essentielle garantissant la continuité opérationnelle, et non comme une dépense facultative.

Les ransomwares constituent une menace croissante pour l'industrie agroalimentaire. La protection des opérations commence par des systèmes résilients et des stratégies éclairées. Si vous êtes prêt à renforcer la sécurité de votre production, nous sommes là pour vous aider. Découvrez comment les systèmes sécurisés de JBT Marel soutiennent la résilience des opérations et contribuent à protéger votre entreprise contre les menaces numériques. Ensemble, construisons une chaîne d'approvisionnement alimentaire plus sûre et plus intelligente.