Cómo invertir hoy en ciberseguridad protege su empresa, su personal y la cadena de suministro alimentario del mañana.

Prevención o pago: la economía del ransomware

05 dic 2025

Los ataques de ransomware ya no son una amenaza lejana, sino una realidad cotidiana. Empresas de todas las etapas de la cadena de suministro alimentario se ven afectadas por grupos desconocidos. En menos de diez minutos, un ataque de ransomware puede paralizar una línea de procesamiento, lo que supone una pérdida de producción de cientos de miles de euros.

El riesgo de ataques de rescate a las empresas no es nada nuevo, lo que ha cambiado es la velocidad con la que pueden infiltrarse en un sistema digital y causar daños. Lo que hace poco tiempo llevaba días, ahora ocurre en cuestión de horas, y las herramientas de inteligencia artificial avanzadas aceleran aún más la capacidad de ataque.

Para los procesadores de alimentos, ya no se trata solo de proteger los datos. El ransomware moderno puede paralizar las líneas de producción, interrumpir las cadenas de suministro y amenazar la seguridad alimentaria. Ya no se trata de si su empresa será objeto de un ataque, sino de cómo estará preparado cuando esto ocurra.

La buena noticia es que no tiene por qué renunciar a las ventajas de los sistemas digitales que impulsan la eficiencia y la competitividad. Solo tiene que comprender los riesgos e invertir en protección.

Comprender al enemigo. ¿Qué es el ransomware?

En términos sencillos, el ransomware es un software malicioso que bloquea los sistemas y datos de su ordenador. Los delincuentes (los hackers criminales) exigen entonces un pago, normalmente en criptomonedas, para restaurar el acceso. Pero la extorsión moderna va más allá del cifrado. Los atacantes actuales pueden:

- Vender datos robados en la web oscura

- Amenazar a proveedores o clientes utilizando datos filtrados

- Interrumpir los servicios en línea

- Filtrar información confidencial para manipular los precios de las acciones

Estas tácticas evolucionan rápidamente, a menudo impulsadas por la inteligencia artificial, por lo que es esencial comprender no solo qué es el ransomware, sino también cómo funciona como un negocio, aprovechando las vulnerabilidades para lograr el máximo impacto.

Cómo se desarrollan los ataques modernos

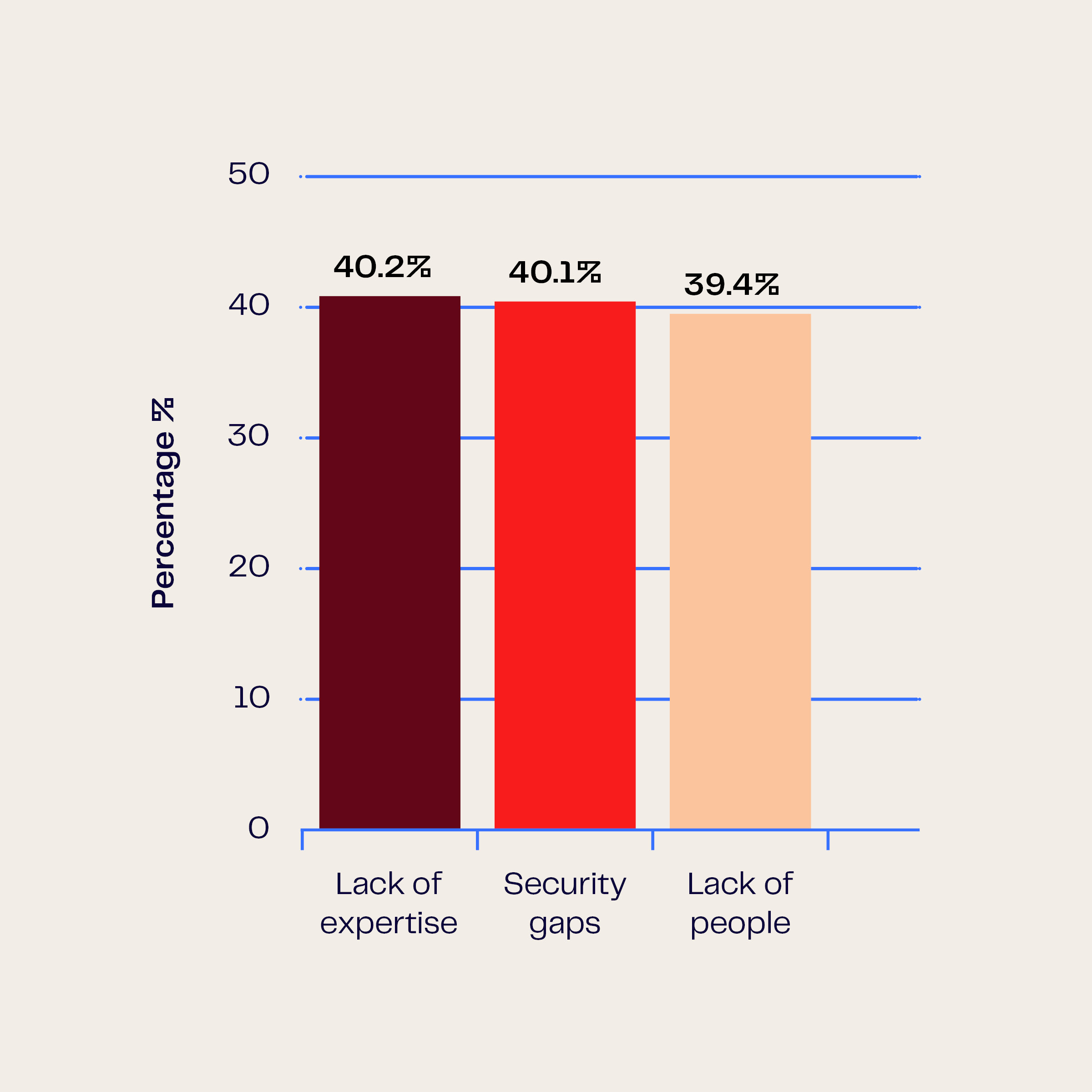

Hoy en día, los ataques de ransomware funcionan como un negocio sofisticado. Las organizaciones criminales eligen deliberadamente a sus víctimas utilizando un manual detallado y probado para maximizar los daños y los beneficios. Según el informe Sophos State of Ransomware 2025, en el que se encuestó a 3400 empresas de 17 países, los factores más comunes —a menudo combinados— que conducen al éxito de los ataques son:

- Falta de experiencia (40,2 %)

- Lagunas de seguridad desconocidas (40,1 %)

- Falta de personal/capacidad (39,4 %)

Cronología del ataque

Cuando lo invisible se hace visible

Puede haber múltiples factores por los que determinadas empresas sean objeto de ataques de ransomware, siendo los más comunes: el beneficio económico, el valor de los datos y la perturbación, ya sea política o de las infraestructuras. A primera vista, esto parece indicar que las grandes empresas corren un mayor riesgo, pero las pequeñas y medianas empresas son cada vez más víctimas de ataques debido a que sus defensas de seguridad son más débiles. Es posible que ofrezcan menores ganancias económicas, pero si sus sistemas de seguridad son débiles, también requieren una inversión de tiempo menor. Es fácil imaginar que si una gran empresa tiene defensas débiles y las ganancias económicas son sustanciales, se convierte en el objetivo ideal para los atacantes de ransomware.

Aunque los ataques son invisibles para todos excepto para los equipos de TI, sus repercusiones no lo son en absoluto.

Ciberseguridad para procesadores pequeños y medianos: por dónde empezar

Las pequeñas y medianas empresas de procesamiento de alimentos suelen enfrentarse a márgenes ajustados y recursos informáticos limitados. Sin embargo, es posible empezar a desarrollar la resiliencia con una inversión mínima.

¿Le preocupan las vulnerabilidades de su propia producción?

El conocimiento del sector es fundamental para comprender los riesgos de seguridad a los que se enfrentan los procesadores de alimentos. JBT Marel colabora con los procesadores para reducir las vulnerabilidades en los entornos de TI y TO con el objetivo de garantizar la continuidad de las operaciones. Descubra cómo nuestros sistemas respaldan la seguridad de las operaciones y contribuyen a la resiliencia de la cadena de suministro alimentario.

El impacto humano

Los psicólogos organizacionales que estudian el efecto sobre los empleados y la cultura empresarial han observado que el trauma del suceso afecta a todos los empleados, ya sea que hayan estado involucrados directa o indirectamente en el ataque. Para las empresas, esto puede provocar que los equipos se desintegren en los meses posteriores a la crisis, con miembros que abandonan la empresa o se quedan en casa de baja por enfermedad.

Los informes directos de empresas que han sufrido ataques de ransomware indican que siempre hay repercusiones para los empleados, ya sea en equipos de liderazgo, TI u otros:

- Aumento de la ansiedad o el estrés por futuros ataques

- Sentimientos de culpa

- Miedo persistente por la estabilidad laboral

- Miedo persistente por la seguridad del sistema

- Mayor presión por parte de los altos cargos

- Ausencias del personal debido a problemas de salud mental relacionados con el ataque

- Sustitución de los equipos directivos

Muchos miembros valiosos del equipo dimiten tras los ataques, lo que añade costes de contratación y formación a una recuperación que ya de por sí es cara. El impacto psicológico invisible se extiende por la cultura de la empresa mucho después de que se hayan restaurado los sistemas.

Múltiples estudios sobre la experiencia con el ransomware desde la perspectiva de los empleados apuntan a tres factores principales que desempeñaron un papel clave a la hora de mejorar o empeorar la experiencia.

- Preparación: planificación para situaciones de crisis. El personal que cuenta con planes de continuidad y comprende los posibles impactos y soluciones alternativas responde mejor. Como dijo un director de TI en una entrevista para un artículo de investigación publicado en Journal of Cybersecurity, 2024, cuando se le preguntó sobre la importancia de desarrollar un plan de continuidad del negocio antes de un ataque: «No existe el concepto de no tener TI. No hay correo electrónico. No hay Excel. Piensa en lápices. Piensa en papel».

- Cultura de liderazgo: cultura de liderazgo reflexiva y comprensión corporativa del valor de la ciberseguridad. Los resultados más deficientes suelen provenir de equipos de liderazgo menos experimentados y sólidos. Las entrevistas realizadas también señalan que el estrés de un ataque de ransomware exacerba la cultura de la empresa; si la moral ya es baja, la vulnerabilidad de un ataque puede tener un efecto desproporcionado, lo que da lugar a que miembros valiosos del equipo abandonen la empresa cuando lo peor del incidente ha pasado.

- Comunicación: canales de comunicación rápidos y eficaces. Entre los altos directivos y los equipos, y externamente; con agencias, organismos gubernamentales, proveedores, clientes y prensa. Dependiendo del contexto, la opacidad o la transparencia de las diferentes estrategias de comunicación serán clave para aliviar el daño sufrido por la empresa y los equipos. Durante la crisis, contar con sistemas alternativos planificados y comprendidos por el personal garantizará que las conversaciones cruciales puedan continuar incluso si los sistemas informáticos no lo hacen. La comunicación eficaz va más allá de la crisis y se extiende a las etapas de recuperación. Garantizar un apoyo continuo y un aprendizaje claramente definido para todos.

¿Por qué los procesadores de alimentos son objetivos atractivos?

La cadena de suministro alimentario es un objetivo ideal para los ataques con rescate. Los productos volátiles, las cadenas de suministro complejas y la demanda crítica de productos garantizan que las demandas de rescate se atiendan rápidamente para minimizar los daños y los retrasos.

Lo que hace que las instalaciones de procesamiento de alimentos actuales sean especialmente vulnerables es la convergencia de los sistemas de tecnología de la información (TI) con los sistemas de tecnología operativa (TO) que controlan los equipos de producción. La combinación de tecnologías antiguas y nuevas es el sueño de los infiltrados de ransomware:

- Equipos antiguos con seguridad obsoleta

- Sistemas conectados que proporcionan múltiples puntos de entrada

- Operaciones críticas que crean presión para pagar rescates rápidamente

- Dependencias de la cadena de suministro que amplifican las interrupciones

La creciente ola de amenazas a la ciberseguridad y las legislaciones en materia de ciberseguridad hacen que sea esencial que los proveedores de procesamiento de alimentos eleven los estándares de sus características de seguridad para proteger los negocios, los productos y la cadena de suministro de alimentos en su conjunto. En JBT Marel consideramos que es nuestra responsabilidad para con nuestros clientes ser líderes en este ámbito. Vamos más allá de los requisitos normativos para garantizar que nuestras soluciones mejoren la ciberseguridad de las líneas de procesamiento, las áreas de TI y los negocios en su conjunto.

Dentro del ámbito definido*, los servicios JBT Marel-Cloud cuentan con la certificación ISO/IEC 27001:2022, la norma reconocida internacionalmente para la gestión de la seguridad de la información.

Esta certificación demuestra que nuestros sistemas basados en la nube cumplen con rigurosos requisitos de seguridad y se mejoran continuamente para adelantarse a las amenazas en constante evolución.

* La definición del alcance es: Entrega de la infraestructura JBT Marel-Cloud y las aplicaciones alojadas en ella como parte de la oferta JBT Marel Digital para dar soporte a los equipos habilitados para JBT Marel-Cloud, tal y como se describe en la declaración de aplicabilidad versión 29-01-2024.

La dificultad de invertir en lo invisible

Los procesadores de alimentos se enfrentan a una presión constante en cuanto a márgenes, costes de cumplimiento normativo y gastos en recursos. Invertir en ciberseguridad «invisible» parece menos urgente que adquirir nuevos equipos que mejoren inmediatamente la productividad y solucionen la escasez de mano de obra. Esto es especialmente cierto en el caso de las pequeñas y medianas empresas (pymes), donde el capital y los gastos operativos son limitados y resulta más difícil elegir entre un rápido retorno de la inversión y el gasto continuo en seguridad para un problema que quizá nunca se plantee.

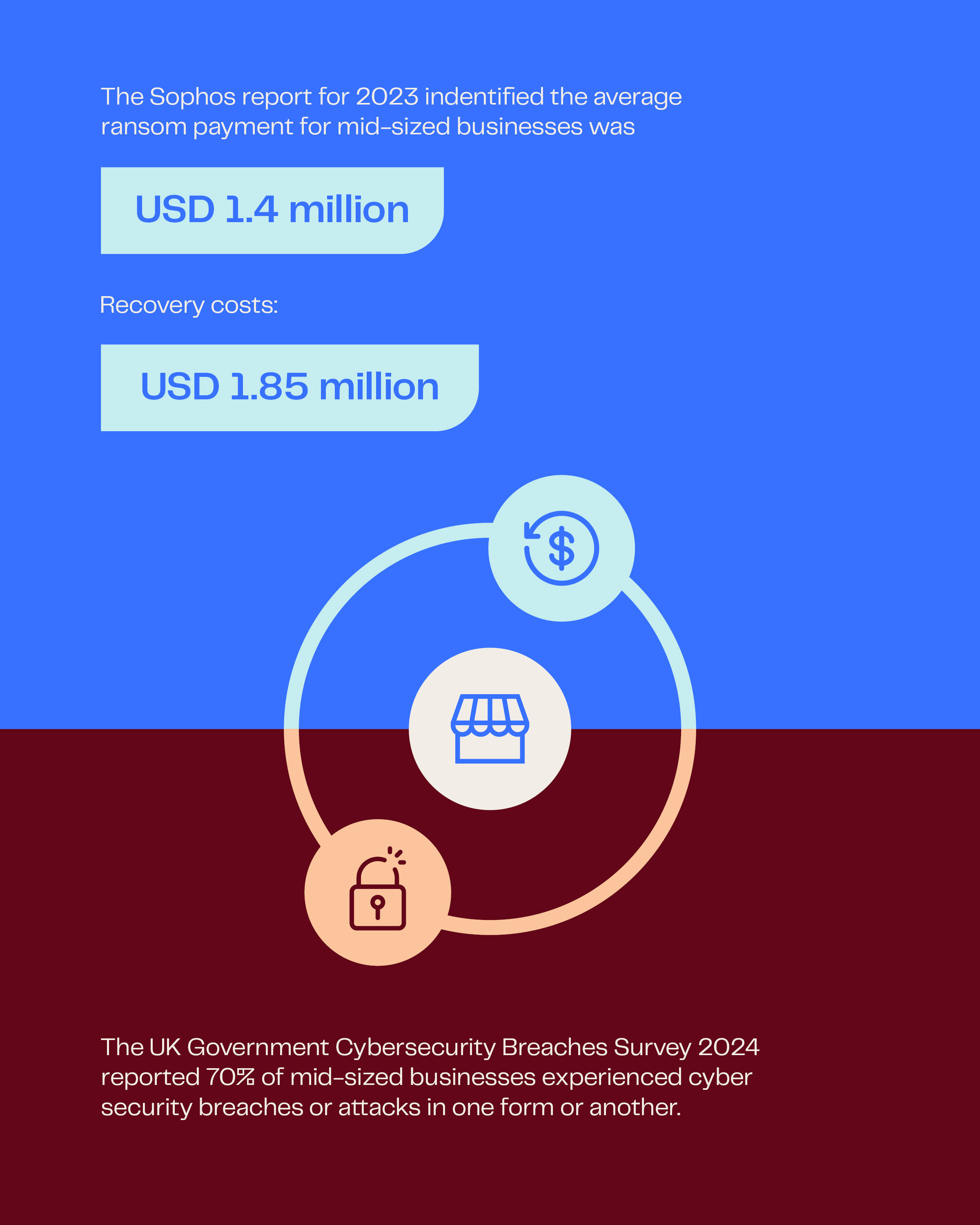

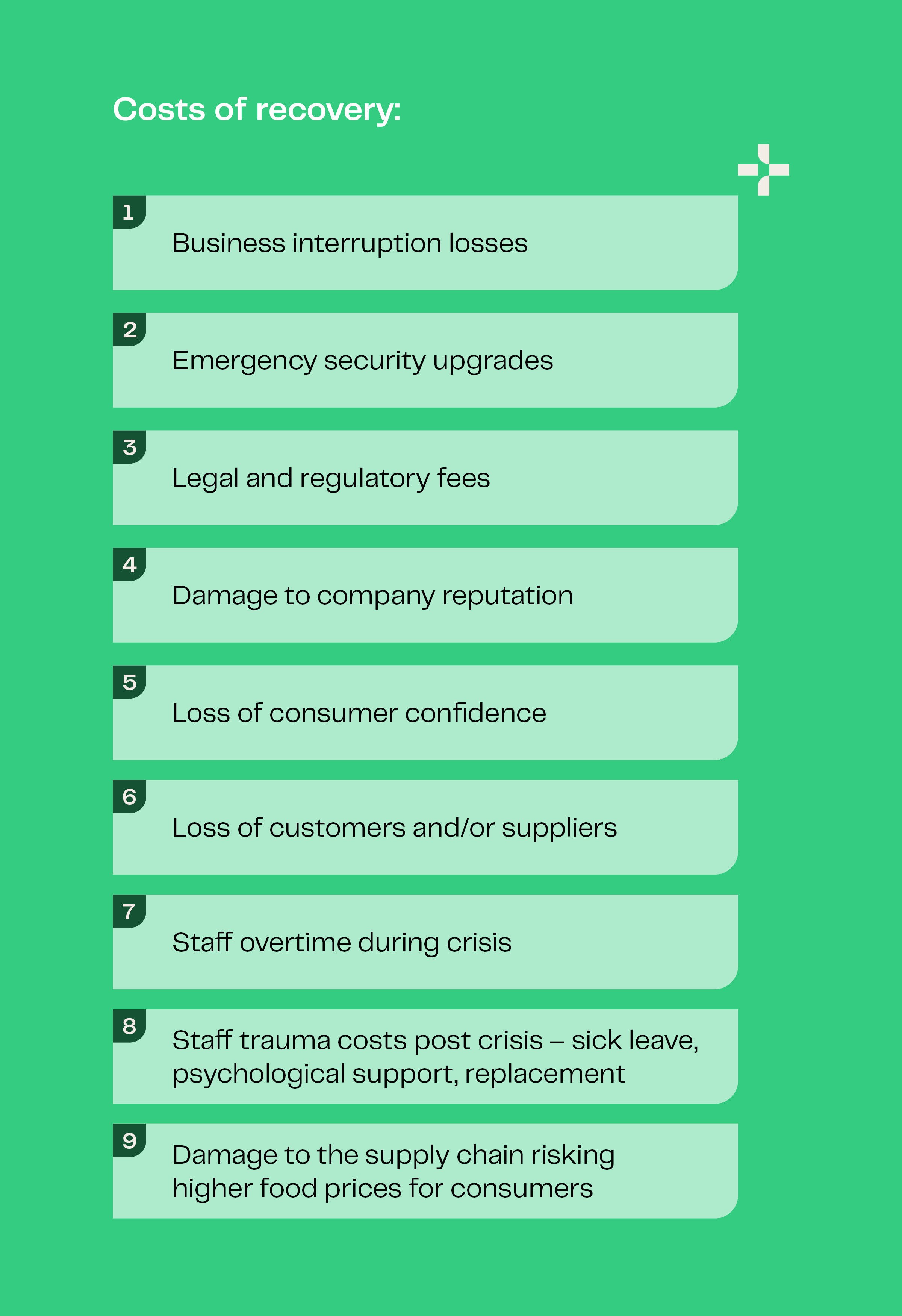

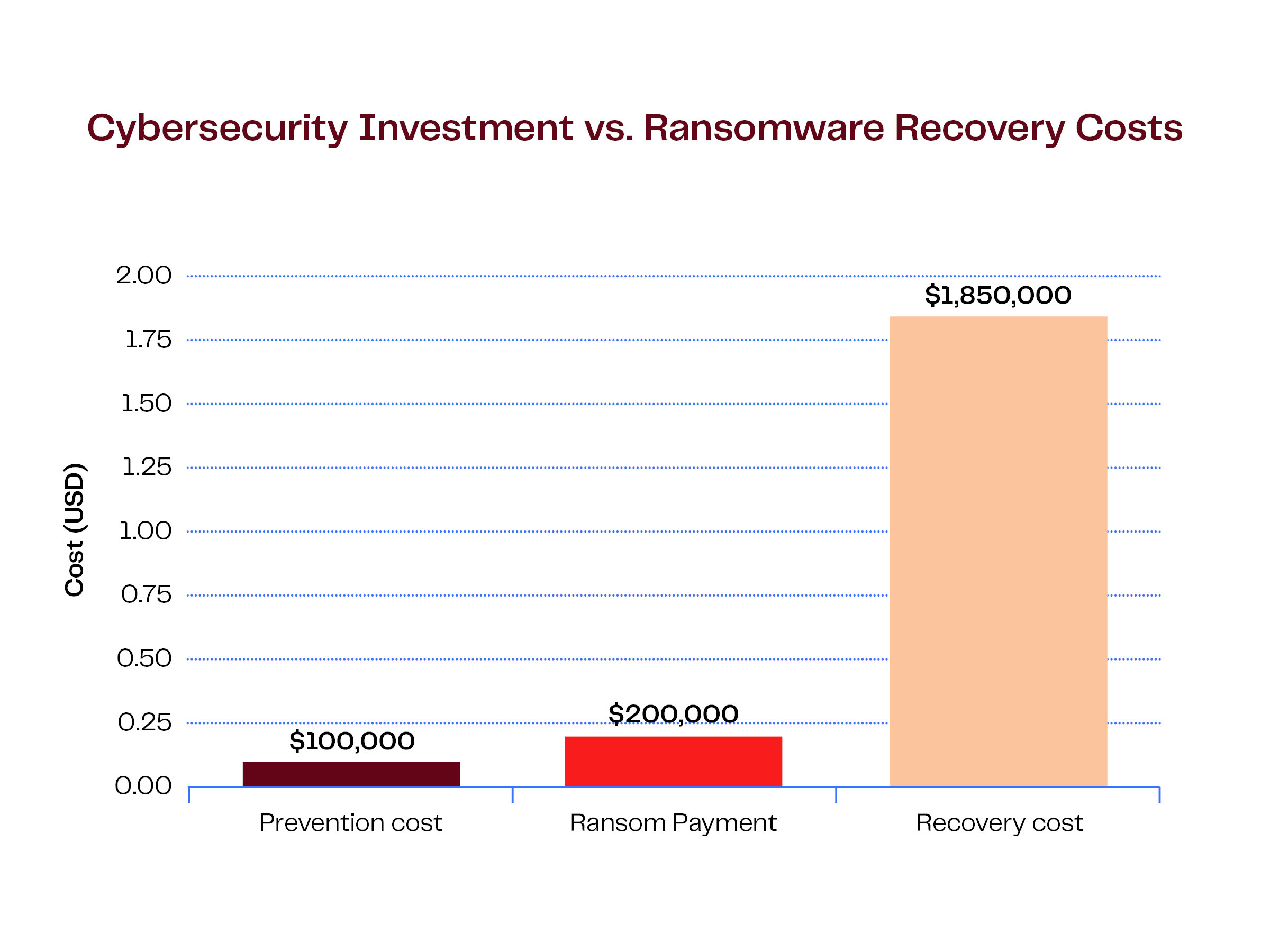

Cuando se calcula en función del coste de construir y mantener un sistema de ciberseguridad, el coste muy visible de las pérdidas derivadas de los ciberataques debe incluirse en cualquier ecuación presupuestaria de capital y operativa.

Louie Bardic, director de servicios de software de JBT Marel, explica el enfoque práctico: «Para algunas empresas, puede suponer un esfuerzo poner la seguridad al día. Cuando se empieza, normalmente «la casa» está un poco desordenada. Pero con el tiempo se construye un entorno más seguro y los costes deberían reducirse. Entonces se trata de gestionar lo que se tiene. Es difícil imaginar que esto le pueda pasar a su empresa, pero si no cuenta con los sistemas adecuados, será mucho más difícil recuperarse cuando suceda».

Basándose en 40 años de experiencia trabajando con procesadores de alimentos a nivel mundial, los expertos de JBT Marel, como Bardic, garantizan que los procesadores tengan acceso a una amplia base de conocimientos. «Trabajamos con los procesadores para proporcionar soluciones que satisfagan necesidades de procesamiento específicas, pero también para optimizar la seguridad del sistema. La clave es incorporar la seguridad en todos los niveles de la producción».

Operaciones bajo ataque: ¿cuál es el coste?

El coste de la prevención, comparado con el coste de la recuperación, es un argumento convincente para invertir en ciberseguridad.

Caso práctico: Una empresa procesadora de aves de corral que procesa un millón de aves a la semana y envasa más de 360 000 unidades de producto final al día. El ataque de ransomware dura 12 horas y afecta a los sistemas OT, incluyendo la programación de la planta, las básculas y el etiquetado. El ataque detiene la producción en dos turnos. Se trata de una interrupción parcial que bloquea alrededor de 250 000 unidades. El coste, el coste directo del tiempo de inactividad de la producción por hora, es de entre 25 000 y 40 000 dólares, con una estimación de hasta 546 000 dólares en pérdidas de producción, reelaboración y recuperación, y consecuencias para los empleados.

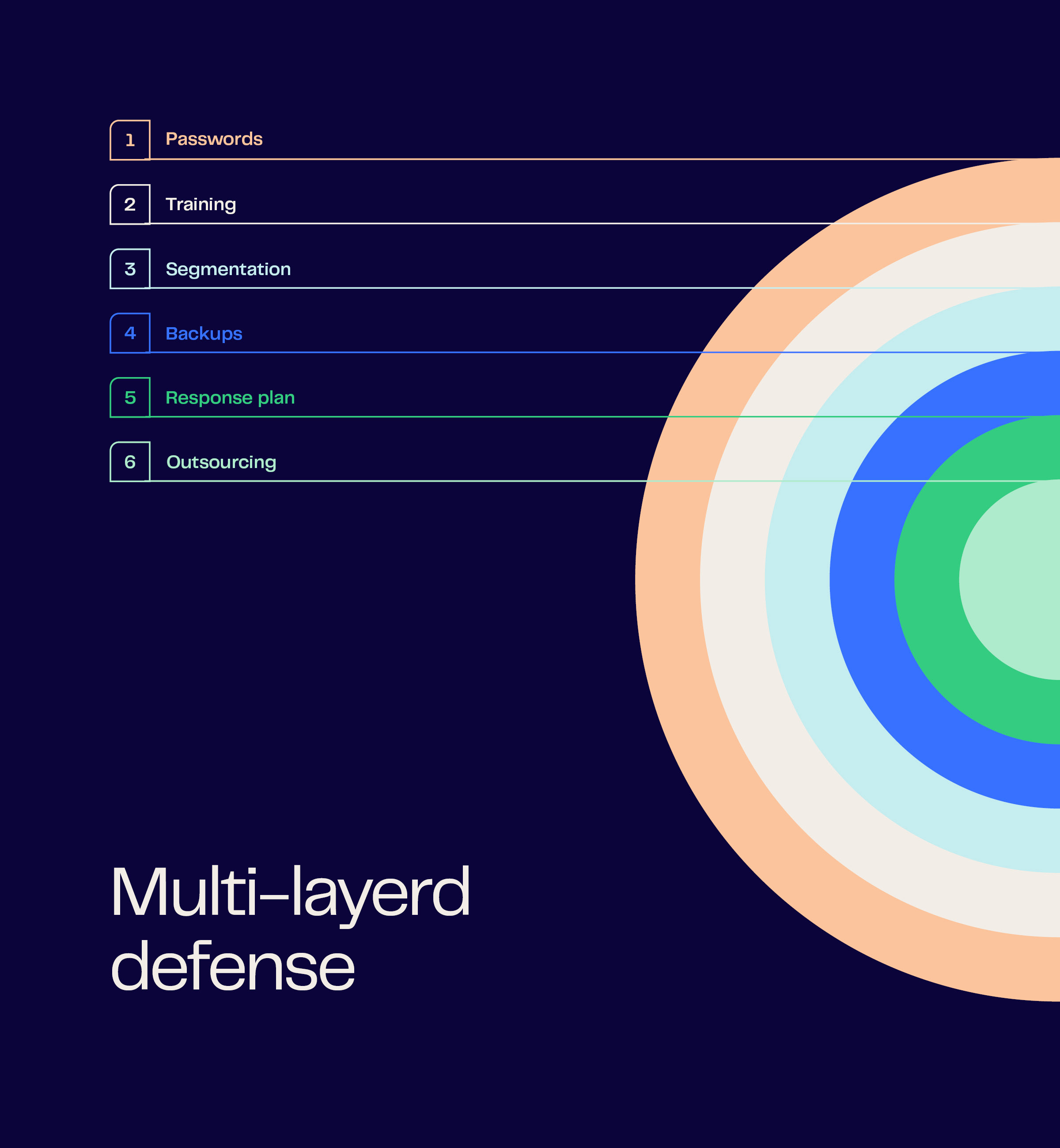

Creación de un enfoque de defensa multicapa

La planificación y la preparación ante crisis son fundamentales para prevenir un ataque o, si ocurre lo peor, minimizar sus efectos. Con un plan sólido, ensayado y bien comunicado, las empresas se recuperan más rápidamente y sufren un menor impacto en sus operaciones comerciales y sus finanzas, así como en la salud mental de su personal.

Una ciberseguridad eficaz para los procesadores de alimentos requiere múltiples capas de protección.

Segmentación de red

Piense en su red empresarial como una casa con paredes de cristal entre las habitaciones. Se puede ver y comunicar entre las distintas zonas, pero si alguien malintencionado irrumpe en una habitación, se le puede aislar. Esto significa que la fabricación podría seguir funcionando incluso si los sistemas empresariales sufren un ataque.

Sistemas de respaldo

No todas las copias de seguridad son iguales. La velocidad de la recuperación depende de la estrategia de copia de seguridad:

- Los sistemas de instantáneas permiten una recuperación más rápida de los datos recientes

- Las copias de seguridad basadas en la nube proporcionan protección fuera del sitio

- Las copias de seguridad con aislamiento físico permanecen aisladas de los ataques de red

- Disco duro clonado

- Servidor físico de copias de seguridad

Tanto los equipos como el software desempeñan un papel crucial en las estrategias de segmentación de redes. Por eso, JBT Marel diseña sistemas que pueden funcionar en entornos de red segmentados, lo que permite que los equipos de producción críticos mantengan su funcionalidad incluso cuando los sistemas administrativos se ven comprometidos. A la hora de planificar la segmentación, trabajamos con usted para comprender cómo nuestros equipos y nuestro software pueden respaldar mejor su arquitectura de seguridad.

Formación del personal

Los errores humanos pueden ser la causa de muchos ataques, por lo que una formación periódica ayuda a los empleados a reconocer los intentos de phishing y las actividades sospechosas, a comprender cómo minimizar los riesgos de robo de credenciales, etc., y a sentirse seguros de su papel en caso de ataque.

Planificación de respuesta ante incidentes

Contar con un plan probado y ensayado significa tomar decisiones claras durante una crisis en lugar de decisiones impulsadas por el pánico. Los planes deben abarcar:

- Procedimientos de respuesta inmediata

- Comunicación con las partes interesadas

- Prioridades de recuperación

- Requisitos legales y reglamentarios

Externalización inteligente

Para las empresas que no cuentan con un equipo dedicado a la seguridad informática, trabajar con una empresa especializada en ciberseguridad les permite garantizar un sistema de defensa sólido y el apoyo necesario para superar una crisis:

- Evaluación experta de las vulnerabilidades actuales

- Arquitectura de seguridad adaptada a sus necesidades específicas

- Supervisión continua y detección de amenazas

- Capacidad de respuesta 24/7

Al igual que al elegir maquinaria de procesamiento, a la hora de elegir socios de seguridad es fundamental investigar. Compruebe las certificaciones y la experiencia, busque empresas con conocimientos sobre la industria alimentaria que comprendan tanto los entornos de TI como los de OT, y hable con sus compañeros.

Normativa sobre ciberseguridad

Los gobiernos de todo el mundo están implementando y reforzando las normas y regulaciones de seguridad de los datos, incluyendo la NIS2 en la UE y el EEE, y la Designación de Infraestructuras Críticas (CID), para proteger las cadenas de suministro críticas, incluida la cadena de suministro alimentario. Mientras que marcos como el Marco de Ciberseguridad del NIST en EE. UU. y la norma ISO/IEC 27001/2002 a nivel mundial, ofrecen a las empresas una forma de crear sistemas seguros.

Creación de una cultura de seguridad

Con las herramientas de inteligencia artificial preparadas para acelerar tanto las capacidades de ataque como las de defensa, es más importante que nunca que los procesadores de todos los tamaños examinen su ciberseguridad.

- Evaluación de la seguridad al seleccionar nuevos equipos o software

- Exigir normas de seguridad a proveedores y socios

- Revisiones y actualizaciones periódicas de seguridad

- Comunicación abierta sobre amenazas y soluciones

Al integrar la seguridad en todas las decisiones empresariales, las empresas de procesamiento de alimentos pueden garantizar su presencia en el futuro del sector.

Explora más sobre los sistemas y protocolos de seguridad aquí.

Romper con el hábito del silencio

Los procesadores de alimentos se enfrentan a un dilema cuando son atacados: permanecer en silencio o alzar la voz. El instinto de ocultar lo sucedido es comprensible, ya que ninguna empresa quiere revelar debilidades que puedan exponerla a nuevos ataques o provocar que proveedores y clientes cancelen sus contratos.

Por otro lado, al guardar silencio, la industria se priva de información sobre amenazas, tácticas y defensas eficaces. Las organizaciones criminales dedicadas al ransomware se aprovechan de este silencio y utilizan los mismos métodos en diferentes empresas que no tienen la oportunidad de aprender de las experiencias de las demás.

En el sector agroalimentario estadounidense se registraron 167 ataques de ransomware en 2024, y la mayoría de las empresas describieron los incidentes como «problemas técnicos» en lugar de ciberataques. En el Reino Unido, datos recientes del Gobierno muestran que los incidentes cibernéticos afectaron al 32 % de las pequeñas empresas, al 50 % de las medianas empresas y al 69 % de las grandes empresas.

La cadena de suministro alimentario es compleja, un ataque a un procesador afecta a los agricultores, distribuidores, minoristas, precios de mercado y consumidores. Ser objeto de un ataque no indica negligencia, sino que su negocio forma parte de una estructura crítica ideal para que los atacantes de ransomware obtengan beneficios rápidos.

Al ser transparentes sobre los ataques, las empresas de la cadena de suministro alimentario eliminan la vergüenza de un sistema fallido y permiten que la industria aprenda y se fortalezca, recuperando el poder de las organizaciones criminales. La cuestión no es si su empresa será o ha sido atacada, sino si su negocio y la industria serán más fuertes gracias a cómo lo haya gestionado.

Una vez mordido, dos veces tímido: ¿hay algún resultado positivo de los ataques de ransomware?

Seamos sinceros, puede resultar difícil encontrar algo positivo en un ataque de ransomware. Sin embargo, si lo vemos desde la perspectiva de contar con una empresa más fuerte en el futuro, sí que hay aspectos positivos. Tras el ataque, se da prioridad a la creación de una red de seguridad más resistente, con todos los empleados y equipos involucrados en los cambios y las inversiones necesarias. Además, si se gestiona correctamente, las empresas pueden aumentar la solidaridad y la empatía con el equipo de TI, además de mejorar la comunicación en general.

La transparencia en el proceso de respuesta es cada vez más importante, no solo para mantener la confianza de las partes interesadas, sino también para cumplir con las obligaciones legales de divulgación y garantizar el cumplimiento de los requisitos de los seguros cibernéticos.

Un ataque de ransomware puede, en última instancia, dar lugar a una cultura empresarial más sólida y a un negocio más resistente.

Pero quizá la mejor idea sea la prevención.

Los ataques de ransomware contra las empresas de procesamiento de alimentos no solo son posibles, sino inevitables. Sin embargo, ser blanco de estos ataques no significa estar indefenso. Con una preparación eficaz y estrategias integrales de ciberseguridad, puede cambiar el rumbo de la historia y pasar de ser una víctima a convertirse en un ejemplo de éxito, además de desarrollar la resiliencia digital necesaria para prosperar en la era digital.

En JBT Marel, creemos que la ciberseguridad no es solo una cuestión de TI, sino una necesidad imperiosa para la producción. Gracias a la combinación de un profundo conocimiento del sector y el enfoque estructural de la norma ISO 27001:2022, trabajamos constantemente para garantizar que nuestros sistemas de procesamiento, software y hardware ayuden a proteger sus entornos OT y TI.

La inversión en ciberseguridad puede parecer como pagar por algo invisible, pero la protección que proporciona tiene resultados muy visibles. En un sector en el que los márgenes son ajustados y las interrupciones son costosas, las empresas que sobrevivirán y prosperarán serán aquellas que reconozcan la ciberseguridad como una infraestructura esencial que garantiza la continuidad operativa, y no como un gasto opcional.

El ransomware es una amenaza creciente para la industria de procesamiento de alimentos. La protección de las operaciones comienza con sistemas resilientes y estrategias informadas. Si está listo para fortalecer la seguridad de su producción, estamos listos para ayudarlo. Descubra cómo los sistemas seguros de JBT Marel respaldan operaciones resilientes y ayudan a proteger su negocio de las amenazas digitales. Juntos, construyamos una cadena de suministro de alimentos más segura e inteligente.